Pytanie 1

W systemie Linux komenda cd ~ umożliwia

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux komenda cd ~ umożliwia

Medium transmisyjne oznaczone symbolem S/FTP wskazuje na skrętkę

Atak DDoS (ang. Disributed Denial of Service) na serwer doprowadzi do

Jakie znaczenie ma parametr LGA 775 zawarty w dokumentacji technicznej płyty głównej?

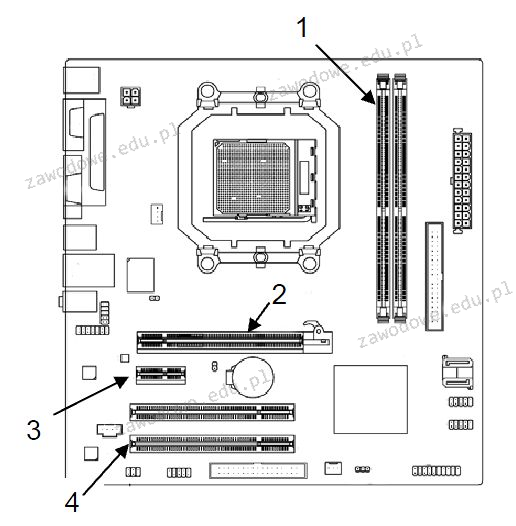

Na schemacie płyty głównej, gdzie można zamontować moduły pamięci RAM, gniazdo oznaczone cyfrą to

Jakość skanowania można poprawić poprzez zmianę

Jakie polecenie umożliwia uzyskanie danych dotyczących bieżących połączeń TCP oraz informacji o portach źródłowych i docelowych?

Osoba korzystająca z komputera, która testuje łączność sieciową używając polecenia ping, uzyskała wynik przedstawiony na rysunku. Jakie może być źródło braku reakcji serwera przy pierwszej próbie, zakładając, że adres domeny wp.pl to 212.77.100.101?

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

Funkcja znana jako: "Pulpit zdalny" standardowo operuje na porcie

W systemie Windows 7 aby skopiować folder c:\test wraz z jego podfolderami na dysk zewnętrzny f:\, należy zastosować polecenie

Interfejs, którego magistrala kończy się elementem przedstawionym na ilustracji, jest typowy dla

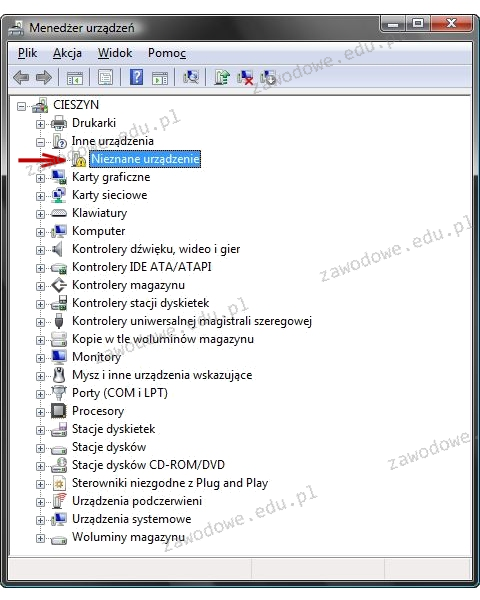

Ikona z wykrzyknikiem, pokazana na ilustracji, która pojawia się obok nazwy sprzętu w Menedżerze urządzeń, wskazuje, że to urządzenie

W systemie Linux prawa dostępu do katalogu są ustawione w formacie rwx--x--x. Jaką liczbę odpowiadają tę konfigurację praw?

Jaką maksymalną długość kabla typu skrętka pomiędzy panelem krosowniczym a gniazdem abonenckim przewiduje norma PN-EN 50174-2?

Jak wygląda liczba 257 w systemie dziesiętnym?

Jaki skrót odpowiada poniższej masce podsieci: 255.255.248.0?

Który z podanych adresów IP należy do klasy A?

Jaką maksymalną liczbę adresów można przypisać urządzeniom w sieci 10.0.0.0/22?

Symbol przedstawiony na ilustracji wskazuje na produkt

Program "VirtualPC", dostępny do pobrania z witryny Microsoft, jest przeznaczony do korzystania:

Program df pracujący w systemach z rodziny Linux pozwala na wyświetlenie

Jakiego protokołu używa się do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

Największą pojemność spośród nośników optycznych posiada płyta

Użytkownicy w sieciach bezprzewodowych mogą być uwierzytelniani zdalnie przy pomocy usługi

Który instrument służy do pomiaru długości oraz tłumienności przewodów miedzianych?

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Plik zajmuje 2KB. Jakie to jest?

Czym charakteryzuje się technologia Hot swap?

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Jaką częstotliwość odświeżania należy ustawić, aby obraz na monitorze był odświeżany 85 razy na sekundę?

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

SuperPi to aplikacja używana do testowania

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

Jakie polecenie w systemie Windows pozwala na wyświetlenie tabeli routingu hosta?

Najwyższą prędkość przesyłania danych w sieci bezprzewodowej można osiągnąć używając urządzeń o standardzie

Przed dokonaniem zmian w rejestrze systemu Windows, w celu zapewnienia bezpieczeństwa pracy, należy najpierw

fps (ang. frames per second) odnosi się bezpośrednio do

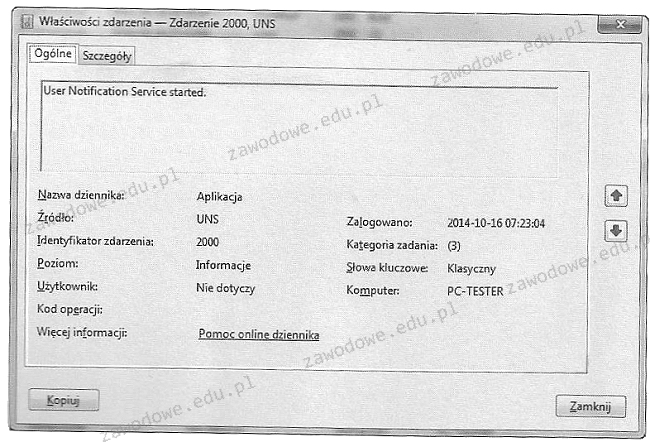

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

Wskaż rysunek ilustrujący kondensator stały?