Pytanie 1

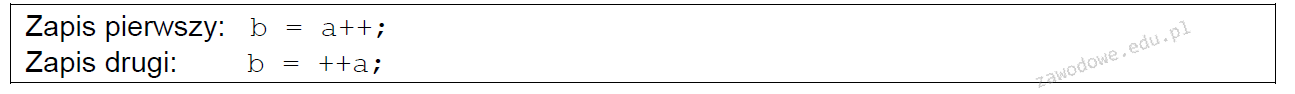

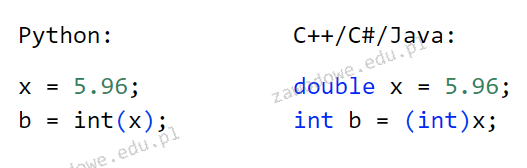

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

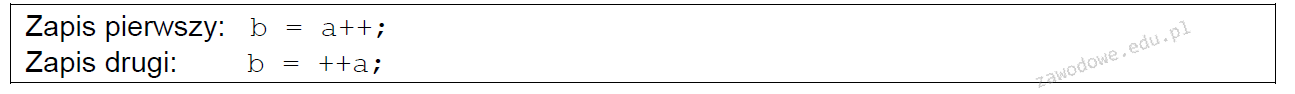

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

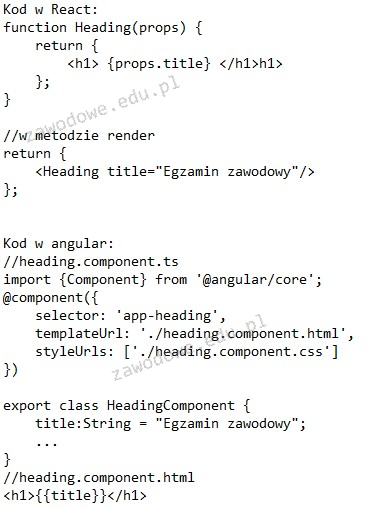

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

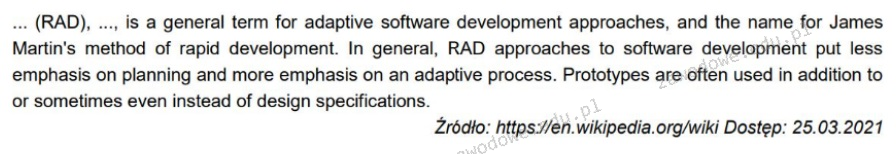

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

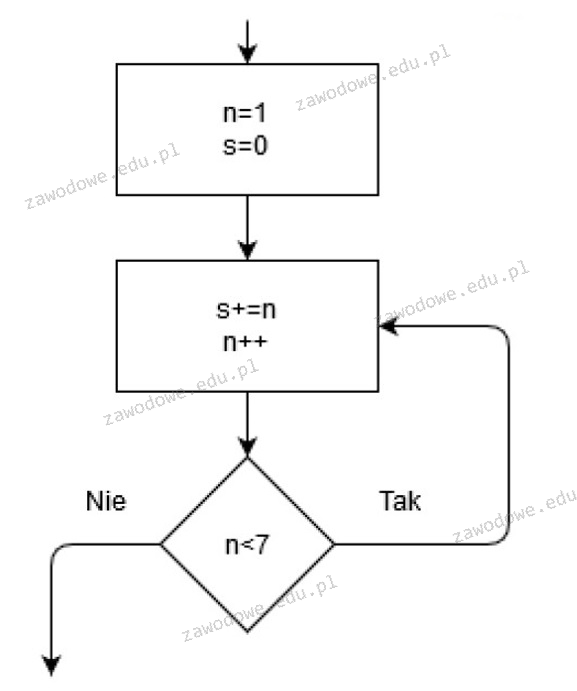

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Z analizy złożoności obliczeniowej różnych algorytmów sortowania na dużych zbiorach danych (przekraczających 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania

| sortowanie bąbelkowe | O(n2) |

| sortowanie przez wstawianie | O(n2) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n2) |

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Który z poniższych opisów najlepiej definiuje kompilator?

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

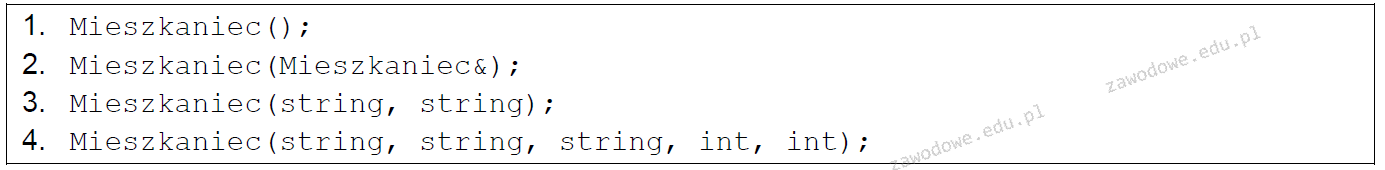

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Jaki framework umożliwia tworzenie interaktywnych interfejsów użytkownika w języku TypeScript?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

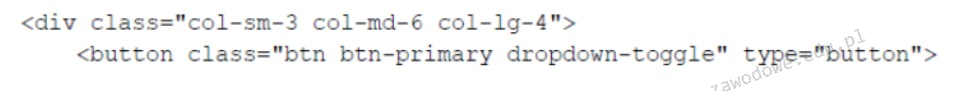

Jaką nazwę nosi framework CSS, który służy do definiowania wyglądu stron internetowych i którego klasy są użyte w przedstawionym przykładzie?

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

Jakie narzędzie może zostać wykorzystane do automatyzacji testów aplikacji internetowych?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Ile gigabajtów (GB) mieści się w 1 terabajcie (TB)?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

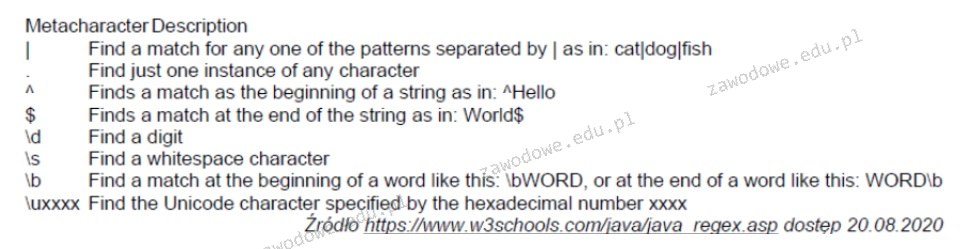

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

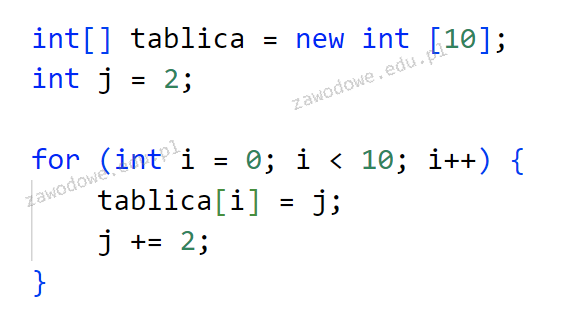

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?