Pytanie 1

Co oznacza skrót RAID w kontekście pamięci masowej?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Co oznacza skrót RAID w kontekście pamięci masowej?

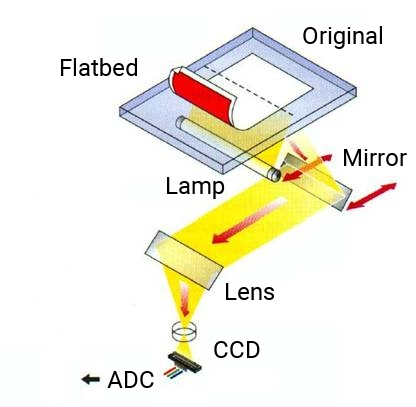

Zaprezentowany schemat ilustruje funkcjonowanie

W topologii gwiazdy każde urządzenie działające w sieci jest

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

Aktywacja opcji Udostępnienie połączenia internetowego w systemie Windows powoduje automatyczne przydzielanie adresów IP dla komputerów (hostów) z niej korzystających. W tym celu używana jest usługa

Co oznacza standard ACPI w BIOSie komputera?

Jakie znaczenie mają zwory na dyskach z interfejsem IDE?

Do czego służy nóż uderzeniowy?

Drukarka została zainstalowana w systemie z rodziny Windows. Aby skonfigurować m.in. domyślną orientację druku, ilość stron na arkusz oraz kolory, w trakcie jej ustawiania należy skorzystać z opcji

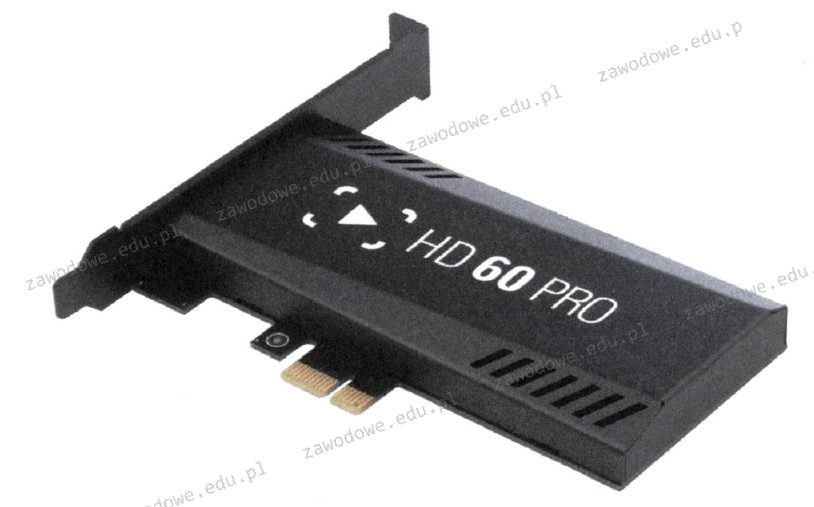

Którą kartę rozszerzeń w komputerze przedstawia to zdjęcie?

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

Zwiększenie zarówno wydajności operacji (zapis/odczyt), jak i bezpieczeństwa przechowywania danych jest możliwe dzięki zastosowaniu macierzy dyskowej

Która z poniższych czynności NIE przyczynia się do personalizacji systemu operacyjnego Windows?

Najbardziej nieinwazyjnym, a zarazem efektywnym sposobem naprawy komputera zainfekowanego wirusem typu rootkit jest

Co robi polecenie Gpresult?

W topologii elementem centralnym jest switch

Administrator sieci lokalnej zauważył, że urządzenie typu UPS przełączyło się w tryb awaryjny. Oznacza to awarię systemu

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

Zastąpienie koncentratorów przełącznikami w sieci Ethernet doprowadzi do

Jaką postać ma liczba szesnastkowa: FFFF w systemie binarnym?

Na ilustracji pokazano końcówkę kabla

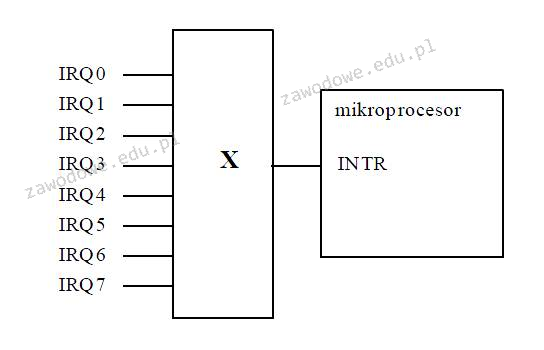

Na podstawie nazw sygnałów sterujących zidentyfikuj funkcję komponentu komputera oznaczonego na schemacie symbolem X?

Najczęstszym powodem rozmazywania się tonera na wydrukach z drukarki laserowej jest

Graficzny symbol odnosi się do standardów sprzętowych

Jaką długość ma maska sieci dla adresów z klasy B?

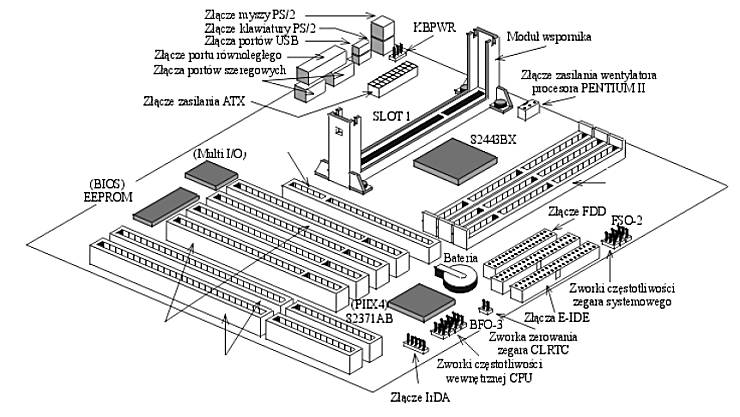

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

Jakie parametry mierzy watomierz?

Rodzaj systemu plików, który w systemie Windows pozwala na kompresję danych oraz przydzielanie uprawnień do plików i folderów, to

Metoda przesyłania danych pomiędzy urządzeniami CD/DVD a pamięcią komputera w trybie bezpośredniego dostępu do pamięci to

Aby obserwować przesył danych w sieci komputerowej, należy wykorzystać program typu

Według normy PN-EN 50174 maksymalny rozplot kabla UTP powinien wynosić nie więcej niż

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Który standard Ethernet określa Gigabit Ethernet dla okablowania UTP?

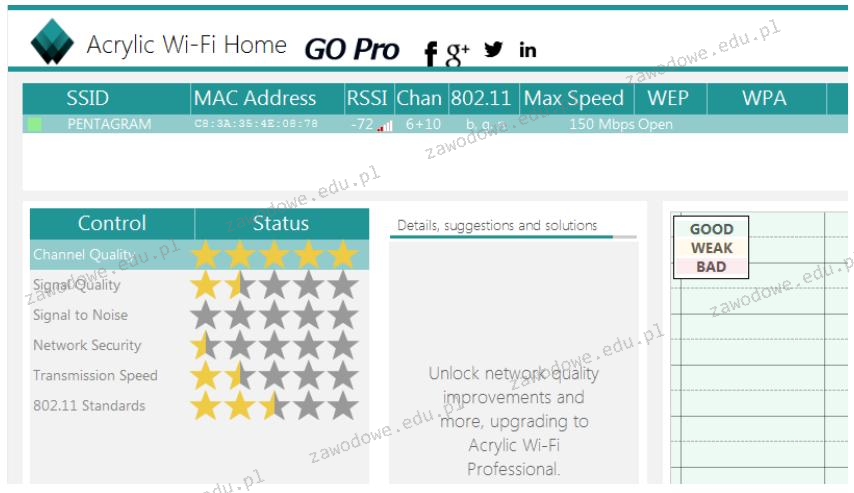

Wykonano test przy użyciu programu Acrylic Wi-Fi Home, a wyniki przedstawiono na zrzucie ekranu. Na ich podstawie można wnioskować, że dostępna sieć bezprzewodowa

Norma EN 50167 odnosi się do systemów okablowania

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Instalacja systemów Linux oraz Windows 7 odbyła się bez żadnych problemów. Systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, przy tej samej specyfikacji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Liczba 205(10) w zapisie szesnastkowym wynosi