Pytanie 1

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Jakie narzędzie umożliwia testowanie API w aplikacjach internetowych?

Jaki tekst zostanie wyświetlony po uruchomieniu jednego z poniższych fragmentów kodu?

Kod w React:

<h2>{2+2}</h2>Kod w Angular:

<h2>{{2+2}}</h2>

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

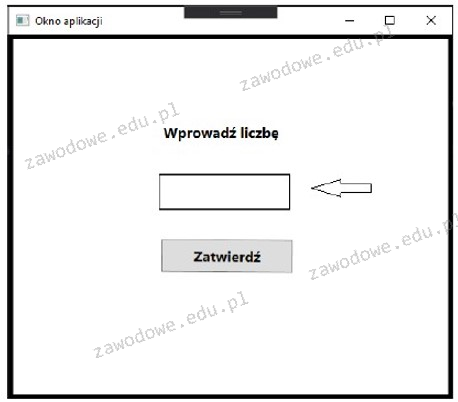

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Co to jest choroba związana z wykonywaniem zawodu?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

protected void Dodaj() {}

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Jakie jest zastosowanie iteratora w zbiorach?

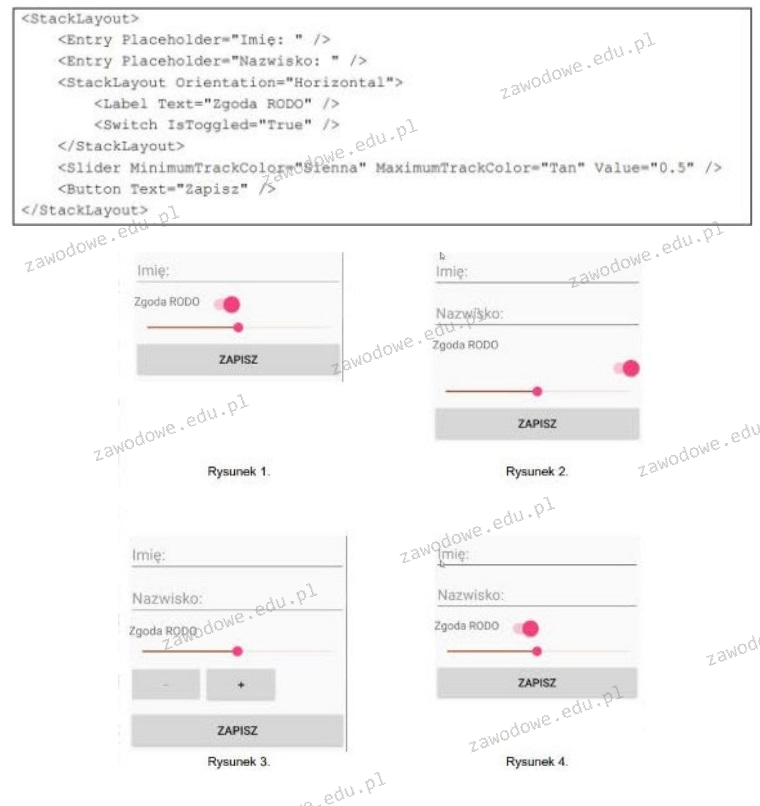

Jak zostanie przedstawiony poniższy kod XAML?

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

static int Abs(int liczba) { if (liczba < 0) liczba *= -1; return liczba; } | |

Dokumentacja 1: /******************* * nazwa: Abs * opis: liczy wartość bezwzględną * zwracana: brak * argumenty: liczba całkowita *******************/ | Dokumentacja 2: /******************* * nazwa: Abs * opis: liczy wartość bezwzględną * zwracana: wartość bezwzględna z liczby całkowitej * argumenty: liczba całkowita *******************/ |

Dokumentacja 3: /******************* * nazwa: Abs * opis: liczy potęgę liczby * zwracana: potęga z liczby całkowitej * argumenty: dwie liczby całkowite *******************/ | Dokumentacja 4: /******************* * nazwa: Abs * opis: liczy potęgę liczby * zwracana: potęga z liczby całkowitej * argumenty: liczba całkowita *******************/ |

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Jedną z zasad standardu WCAG 2.0 jest

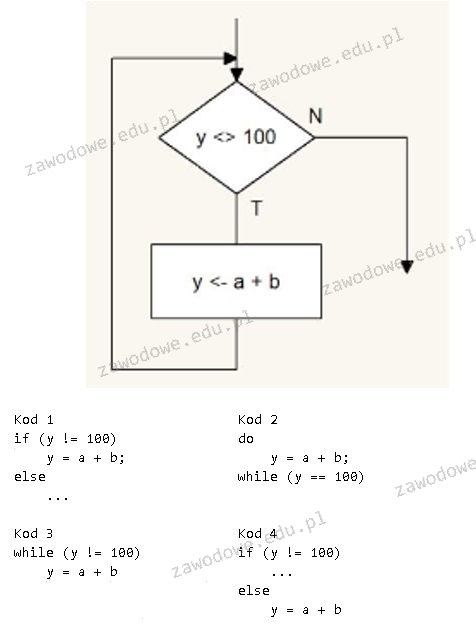

Który z poniższych kodów realizuje przedstawiony fragment algorytmu?

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w następujący sposób:

int tablica[6] = {3,4,2,4,10,0};

int fun1(int tab[]) { int wynik = 0; for(int i = 0; i < 6; i++) wynik += tab[i]; return wynik; }

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciag. Jej celem jest:

int i = 0; while (ciag[i] != 0) { if (ciag[i] > 96 && ciag[i] < 123) { ciag[i] = (ciag[i] - 32); } i++; }

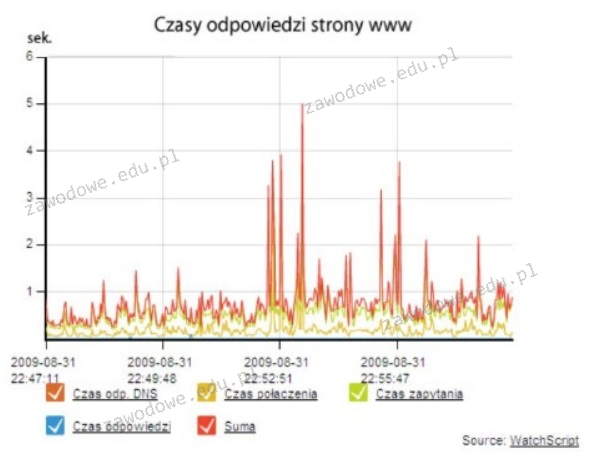

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

|

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Jakie jest oznaczenie normy międzynarodowej?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Wskaż typy numeryczne o stałej precyzji

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Zgodnie z dokumentacją dotyczącą menu Navbar z biblioteki Bootstrap 4, w celu stworzenia menu należy zdefiniować listę

| A standard navigation bar is created with the .navbar class, followed by a responsive collapsing class: .navbar-expand-xl|lg|md|sm (stacks the navbar vertically on extra large, large, medium or small screens). To add links inside the navbar, use a <ul> element with class="navbar-nav". Then add <li> elements with a .nav-item class followed by a <a> element with a .nav-link class... Use any of the .bg-color classes to change the background color of the navbar (.bg-primary, .bg-success, .bg-info, .bg-warning, .bg-danger, .bg-secondary, .bg-dark and .bg-light) Tip: Add a white text color to all links in the navbar with the .navbar-dark class, or use the .navbar-light class to add a black text color. |

| Źródło: https://www.w3schools.com/bootstrap4 |