Pytanie 1

Który z poniższych przypadków stanowi test niefunkcjonalny?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych przypadków stanowi test niefunkcjonalny?

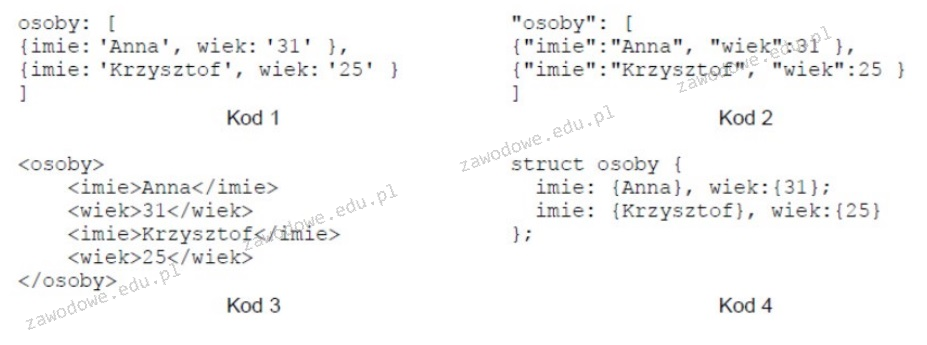

Wskaż poprawny pod względem składniowym kod dla formatu JSON, który jest używany do wymiany danych między backendem a frontendem aplikacji.

Jakie sformułowanie najlepiej oddaje złożoność obliczeniową algorytmu quicksort?

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

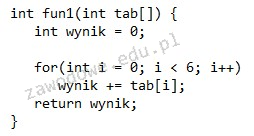

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Którego nagłówka używamy w C++ do obsługi plików?

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Jakie jest główne zadanie portali społecznościowych?

Z podanej definicji pola licznik można wywnioskować, iż

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Co należy zrobić w sytuacji silnego krwawienia z rany?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

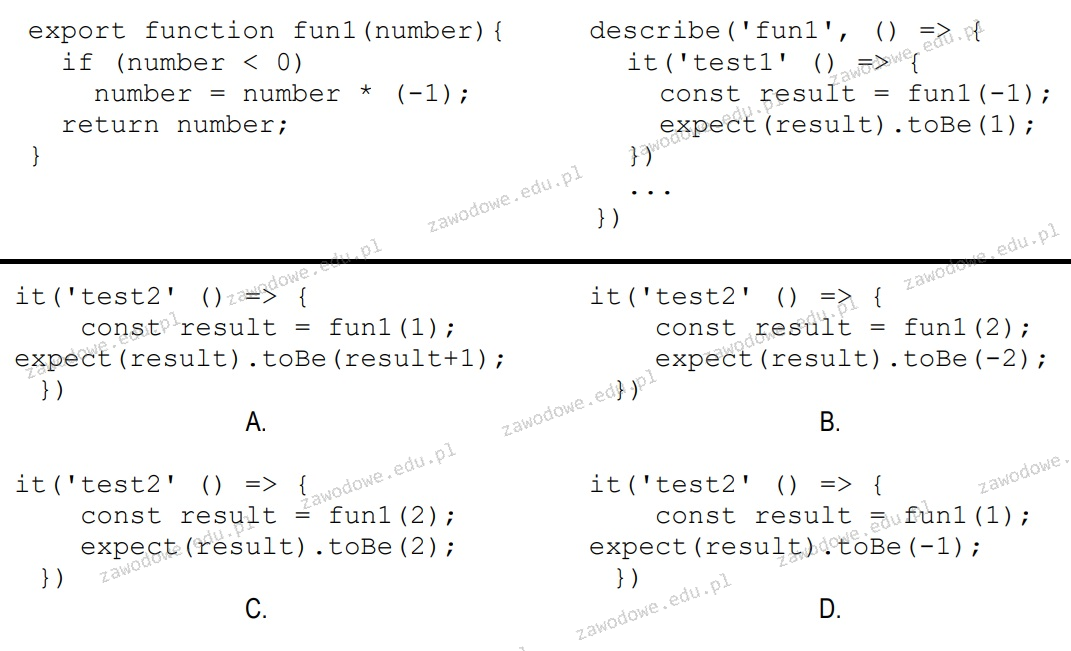

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejscu kropek trzeba dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Jaką rolę pełni debugger w trakcie programowania?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

W jakim języku został stworzony framework Angular?

Programista może wykorzystać framework Angular do realizacji aplikacji

Jaką funkcję pełni operator "|" w języku C++?

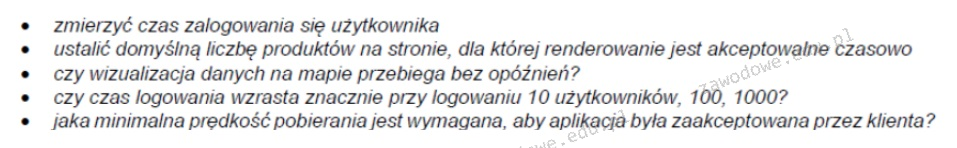

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

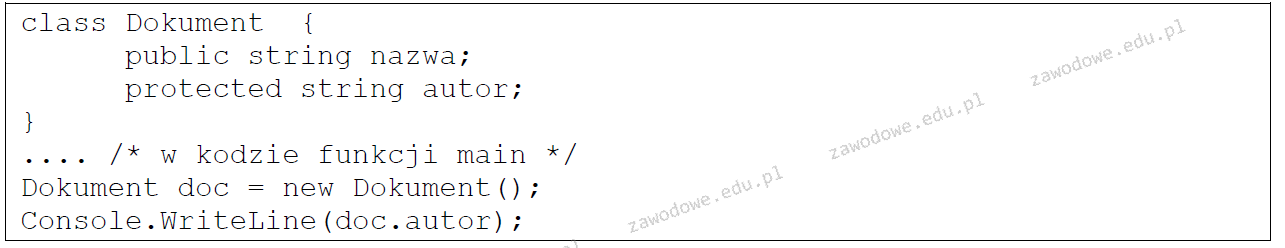

Jakie jest źródło błędu w podanym kodzie przez programistę?