Pytanie 1

Oprogramowanie, które regularnie przerywa działanie przez pokazanie komunikatu o konieczności uiszczenia opłaty, co prowadzi do zniknięcia tego komunikatu, jest dystrybuowane na podstawie licencji

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Oprogramowanie, które regularnie przerywa działanie przez pokazanie komunikatu o konieczności uiszczenia opłaty, co prowadzi do zniknięcia tego komunikatu, jest dystrybuowane na podstawie licencji

Narzędzie, które chroni przed nieautoryzowanym dostępem do sieci lokalnej, to

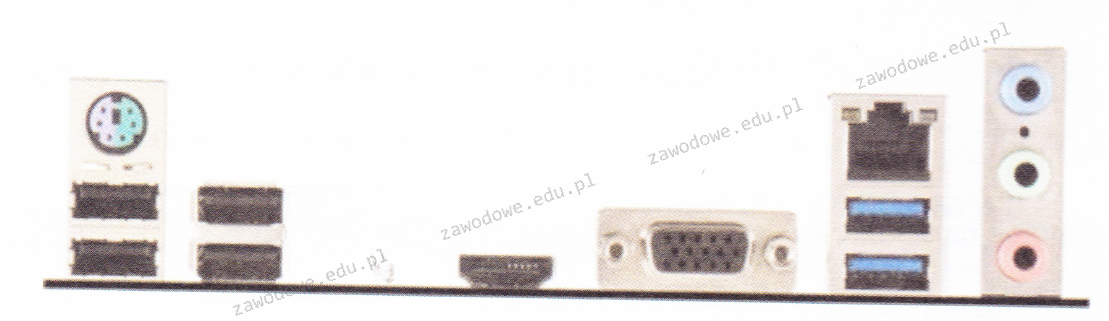

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

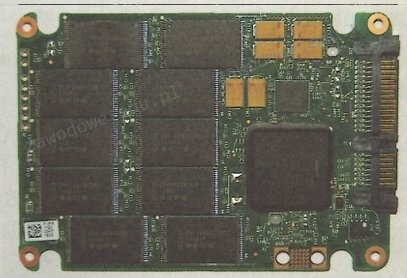

Element systemu komputerowego przedstawiony na ilustracji to

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

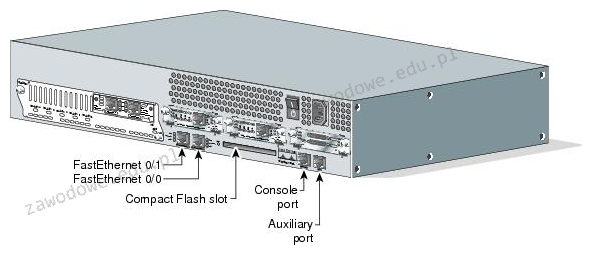

Urządzenie sieciowe, które widoczna jest na ilustracji, to

Jakie narzędzie należy zastosować do podłączenia zaszycia kabla w module Keystone?

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Jakie napięcie jest dostarczane przez płytę główną do pamięci typu SDRAM DDR3?

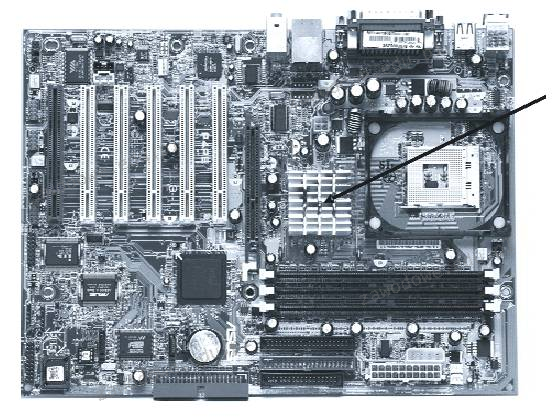

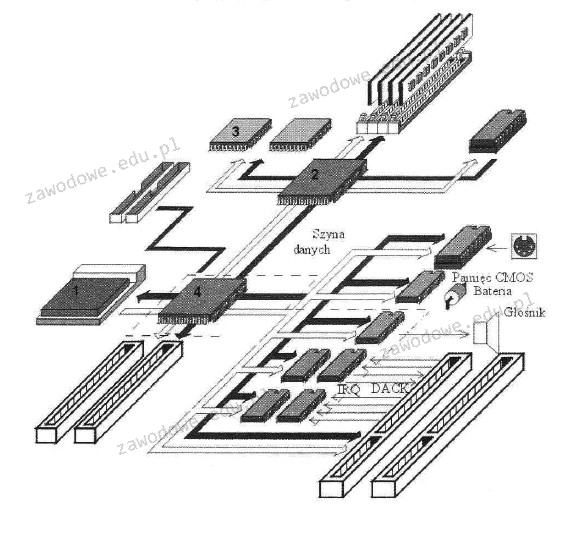

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Jaki protokół mailowy pozwala między innymi na przechowywanie odbieranych wiadomości e-mail na serwerze, zarządzanie wieloma katalogami, usuwanie wiadomości oraz przenoszenie ich pomiędzy katalogami?

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Na ilustracji zaprezentowany jest graficzny symbol

Do pielęgnacji elementów łożyskowych oraz ślizgowych w urządzeniach peryferyjnych wykorzystuje się

Do stworzenia projektu sieci komputerowej dla obiektu szkolnego najlepiej użyć edytora grafiki wektorowej, którym jest oprogramowanie

W sytuacji, gdy nie ma możliwości uruchomienia programu BIOS Setup, jak przywrócić domyślne ustawienia płyty głównej?

Wskaż błędny sposób podziału dysku MBR na partycje

Po zainstalowaniu systemu Windows 7 zmieniono konfigurację dysku SATA w BIOS-ie komputera z AHCI na IDE. Przy ponownym uruchomieniu komputera system będzie

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

Zapis liczby w systemie oznaczonym jako #108 to

Jaką liczbą oznaczono procesor na diagramie płyty głównej komputera?

Elementem, który jest odpowiedzialny za utrwalanie tonera na kartce podczas drukowania z drukarki laserowej, jest

Awaria drukarki igłowej może być spowodowana uszkodzeniem

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

Podłączona mysz bezprzewodowa sprawia, że kursor na ekranie nie porusza się płynnie i „skacze”. Co może być przyczyną tego problemu?

W systemie DNS, aby powiązać nazwę hosta z adresem IPv4, konieczne jest stworzenie rekordu

Grupa protokołów, która charakteryzuje się wspólną metodą szyfrowania, to

Jakie polecenie w środowisku Linux pozwala na modyfikację uprawnień dostępu do pliku lub katalogu?

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Jaką liczbę hostów można podłączyć w sieci o adresie 192.168.1.128/29?

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Adres IP jest przypisywany przełącznikowi warstwy drugiej w celu

Aby przeprowadzić diagnozę systemu operacyjnego Windows oraz stworzyć plik z listą wszystkich ładujących się sterowników, konieczne jest uruchomienie systemu w trybie

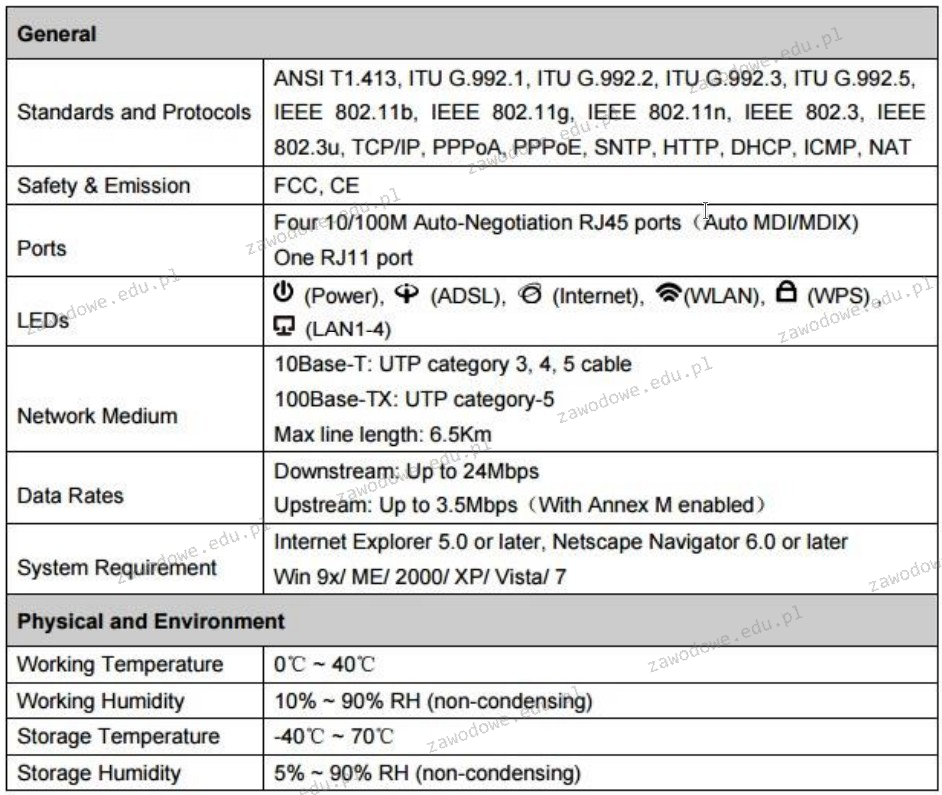

Przedstawiona specyfikacja techniczna odnosi się do

Jakie urządzenie ilustruje zamieszczony rysunek?

Jakie polecenie oprócz ls może być użyte przez użytkownika systemu Linux do wyświetlenia zawartości katalogu, w tym plików i podkatalogów?

Jakiego protokołu używa się do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?