Pytanie 1

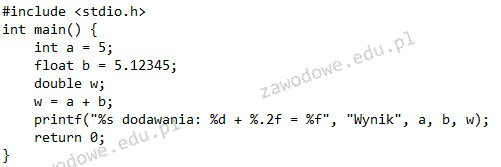

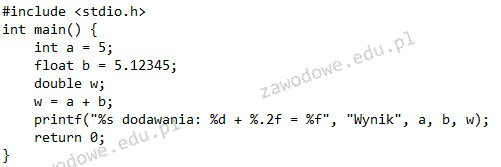

Po uruchomieniu podanego kodu w języku C++ na konsoli zobaczymy następujący tekst:

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Po uruchomieniu podanego kodu w języku C++ na konsoli zobaczymy następujący tekst:

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jaką kategorię reprezentuje typ danych "array"?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

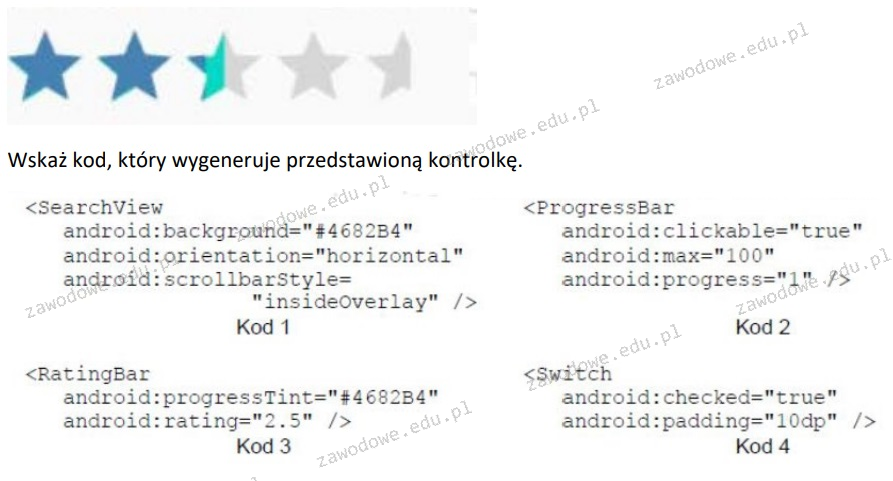

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

Który z algorytmów ma złożoność O(n2)?

Jaką właściwość ma sieć synchroniczna?

Jakie oznaczenie posiada norma krajowa w Polsce?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Jakie z wymienionych narzędzi służy do testowania aplikacji?

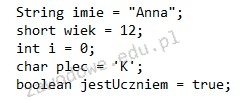

Podana deklaracja zmiennych w języku JAVA zawiera

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Co to jest automatyzacja testowania procesów?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Co to jest choroba związana z wykonywaniem zawodu?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

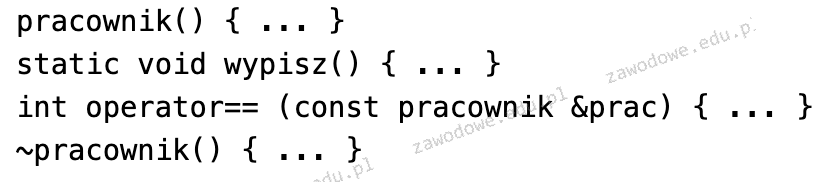

W obrębie klasy pracownik zdefiniowano przedstawione metody. Którą z nich można zgodnie z jej funkcją rozszerzyć o element diagnostyczny o treści: cout << "Obiekt został usunięty";

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

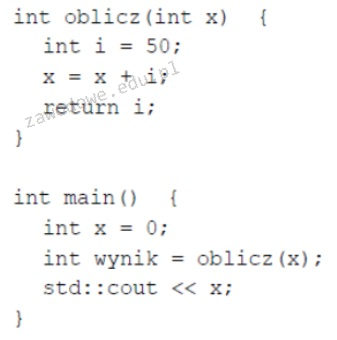

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

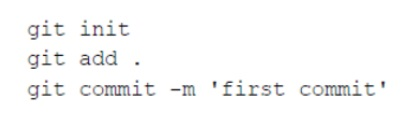

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

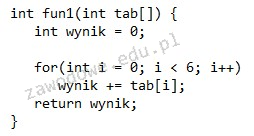

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Jakie są różnice między kompilatorem a interpretem?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu