Pytanie 1

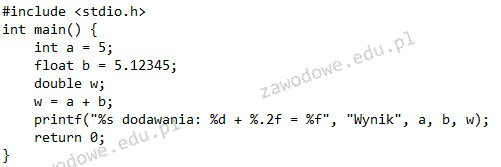

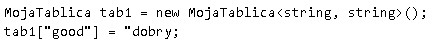

Po uruchomieniu podanego kodu w języku C++ na konsoli zobaczymy następujący tekst:

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Po uruchomieniu podanego kodu w języku C++ na konsoli zobaczymy następujący tekst:

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Który z wymienionych algorytmów sortujących posiada średnią złożoność obliczeniową równą O(n log n)?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Co to jest wskaźnik w języku C?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Który z wymienionych parametrów określa prędkość procesora?

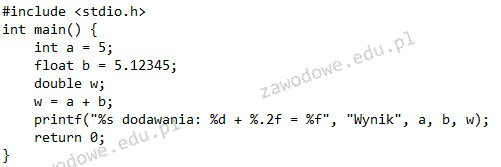

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

Która z wymienionych bibliotek stanowi element standardowego zestawu narzędzi programistycznych w Pythonie?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

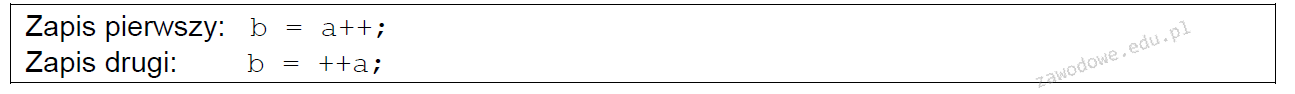

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

Czym jest klasa w programowaniu obiektowym?

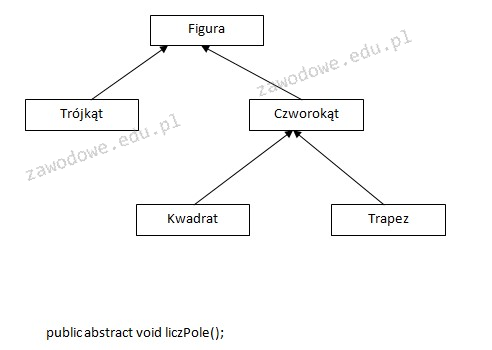

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

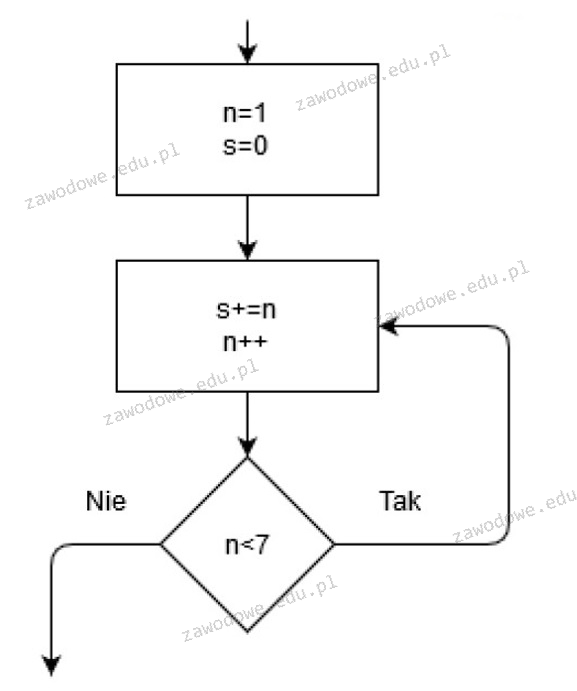

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Metodyka zwinna (ang. agile) opiera się na

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?