Filtrowanie pytań

INF.02 Pytanie 1081

Administracja i eksploatacja …

A. Putty

B. Ethereal

C. OpenVPN

D. TinghtVNC

Administracja i eksploatacja …

Płyta główna wyposażona w gniazdo G2 będzie współpracowała z procesorem

A. AMD Trinity

B. AMD Opteron

C. Intel Pentium 4 EE

D. Intel Core i7

Administracja i eksploatacja …

Jaki protokół jest używany przez komendę ping?

A. FTP

B. IPX

C. SMTP

D. ICMP

Administracja i eksploatacja …

Jakie polecenie pozwala na uzyskanie informacji o bieżących połączeniach TCP oraz o portach źródłowych i docelowych?

A. netstat

B. ipconfig

C. ping

D. lookup

Administracja i eksploatacja …

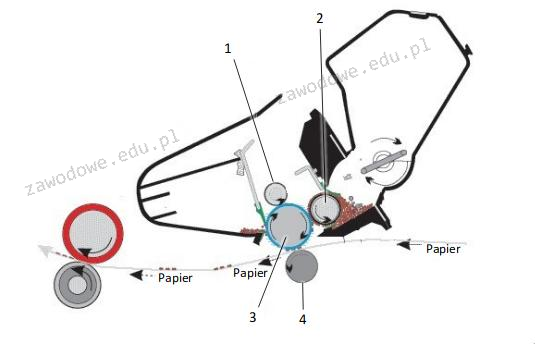

Na schemacie ilustrującym konstrukcję drukarki, w której toner jest nierównomiernie dostarczany do bębna, należy wskazać wałek magnetyczny oznaczony numerem

A. 3

B. 2

C. 4

D. 1

Administracja i eksploatacja …

Ile maksymalnie dysków twardych można bezpośrednio podłączyć do płyty głównej, której fragment specyfikacji jest przedstawiony w ramce?

|

A. 4

B. 8

C. 2

D. 5

Administracja i eksploatacja …

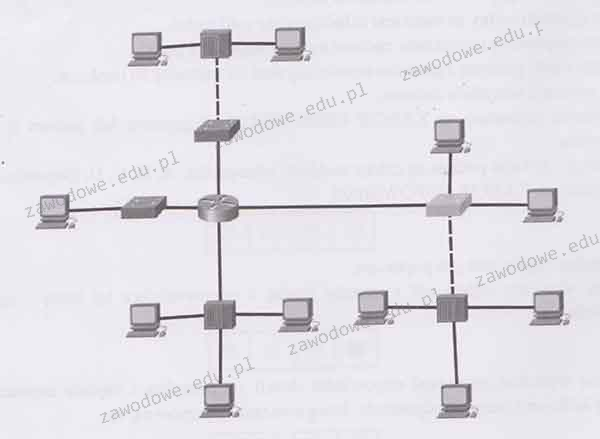

Ilustracja pokazuje schemat fizycznej topologii będącej kombinacją topologii

A. siatki i gwiazdy

B. siatki i magistrali

C. pierścienia i gwiazdy

D. magistrali i gwiazdy

Administracja i eksploatacja …

Urządzenie zaprezentowane na ilustracji jest wykorzystywane do zaciskania wtyków:

A. E 2000

B. SC

C. RJ 45

D. BNC

Administracja i eksploatacja …

Która usługa pozwala na zdalne logowanie do komputerów, wykonywanie poleceń systemowych oraz zarządzanie siecią?

A. DNS

B. TELNET

C. IMAP

D. NNTP

Administracja i eksploatacja …

Jaką liczbę naturalną reprezentuje zapis 41 w systemie szesnastkowym w systemie dziesiętnym?

A. 91

B. 81

C. 75

D. 65

Administracja i eksploatacja …

Jak wiele urządzeń może być podłączonych do interfejsu IEEE1394?

A. 1

B. 63

C. 8

D. 55

Administracja i eksploatacja …

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

A. router

B. hub

C. switch

D. driver

Administracja i eksploatacja …

Który element pasywny sieci powinien być użyty do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

A. Przepust szczotkowy

B. Adapter LAN

C. Kabel połączeniowy

D. Organizer kabli

Administracja i eksploatacja …

Składnikiem systemu Windows 10, który zapewnia ochronę użytkownikom przed zagrożeniami ze strony złośliwego oprogramowania, jest program

A. Windows PowerShell

B. Windows Defender

C. Microsoft Hyper-V

D. Microsoft Security Essentials

Administracja i eksploatacja …

Dwie stacje robocze w tej samej sieci nie mają możliwości komunikacji. Która z poniższych okoliczności może być przyczyną tego problemu?

A. Inne systemy operacyjne stacji roboczych

B. Różne bramy domyślne dla stacji roboczych

C. Identyczne nazwy użytkowników

D. Identyczne adresy IP stacji roboczych

Administracja i eksploatacja …

Do usunięcia kurzu z wnętrza obudowy drukarki fotograficznej zaleca się zastosowanie

A. sprężonego powietrza w pojemniku z wydłużoną rurką

B. środka smarującego

C. szczotki z twardym włosiem

D. opaski antystatycznej

Administracja i eksploatacja …

Na rysunku znajduje się graficzny symbol

A. rutera

B. mostu

C. przełącznika

D. punktu dostępowego

Administracja i eksploatacja …

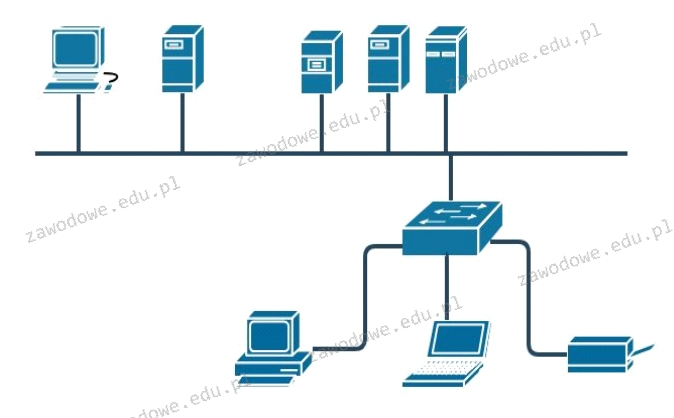

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

A. 9 domen kolizyjnych oraz 4 domeny rozgłoszeniowe

B. 9 domen kolizyjnych oraz 1 domena rozgłoszeniowa

C. 1 domena kolizyjna i 9 domen rozgłoszeniowych

D. 4 domeny kolizyjne oraz 9 domen rozgłoszeniowych

Administracja i eksploatacja …

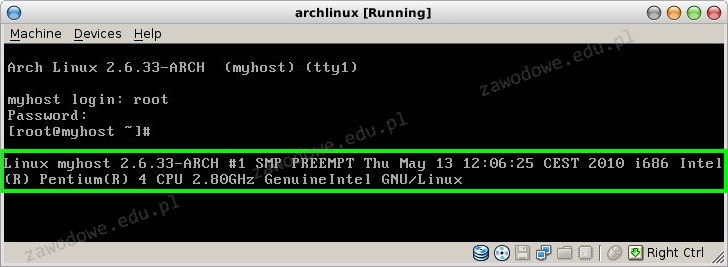

Jakie polecenie należy wykorzystać, aby w terminalu pokazać przedstawione informacje o systemie Linux?

A. uname -a

B. uptime

C. factor 22

D. hostname

Administracja i eksploatacja …

Niskopoziomowe formatowanie dysku IDE HDD polega na

A. tworzeniu partycji rozszerzonej

B. przeprowadzaniu przez producenta dysku

C. umieszczaniu programu rozruchowego w MBR

D. tworzeniu partycji podstawowej

Administracja i eksploatacja …

Płyta główna serwerowa potrzebuje pamięci z rejestrem do prawidłowego funkcjonowania. Który z poniższych modułów pamięci będzie zgodny z tą płytą?

A. Kingston Hynix B 8GB 1600MHz DDR3L CL11 ECC SODIMM 1,35 V

B. Kingston 8GB 1333MHz DDR3 ECC Reg CL9 DIMM 2Rx8

C. Kingston 4GB 1600MHz DDR3 ECC CL11 DIMM 1,5 V

D. Kingston 4GB 1333MHz DDR3 Non-ECC CL9 DIMM

Administracja i eksploatacja …

Farad to jednostka

A. pojemności elektrycznej

B. rezystancji

C. natężenia prądu

D. mocy

Administracja i eksploatacja …

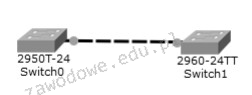

Symbol okablowania przedstawiony na diagramie odnosi się do kabla

A. światłowodowego

B. szeregowego

C. ethernetowego prostego

D. ethernetowego krosowanego

Administracja i eksploatacja …

Aby w edytorze Regedit przywrócić stan rejestru systemowego za pomocą wcześniej utworzonej kopii zapasowej, należy użyć funkcji

A. Importuj.

B. Eksportuj.

C. Kopiuj nazwę klucza.

D. Załaduj gałąź rejestru.

Administracja i eksploatacja …

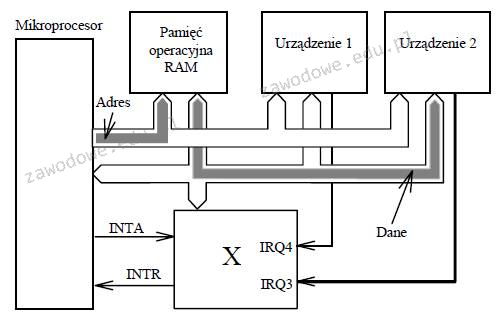

Na przedstawionym schemacie blokowym fragmentu systemu mikroprocesorowego, co oznacza symbol X?

A. pamięć stałą ROM

B. kontroler przerwań

C. kontroler DMA

D. pamięć Cache

Administracja i eksploatacja …

Pamięć Intel® Smart Cache, która jest wbudowana w procesory o wielu rdzeniach, takie jak Intel® Core TM Duo, to pamięć

A. Cache L2 lub Cache L3, współdzielona przez wszystkie rdzenie

B. Cache L2 lub Cache L3, dzielona równo między rdzeniami

C. Cache L1 dzielona równo między rdzeniami

D. Cache L1 współdzielona przez wszystkie rdzenie

Administracja i eksploatacja …

Interfejs równoległy, który ma magistralę złożoną z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na dystans do 5 metrów, gdy kable sygnałowe są skręcone z przewodami masy, a w przeciwnym razie na dystans do 2 metrów, jest określany mianem

A. USB

B. AGP

C. LPT

D. EISA

Administracja i eksploatacja …

Menedżer urządzeń w systemie Windows pozwala na wykrycie

A. błędów systemu operacyjnego podczas jego pracy.

B. nieprawidłowej konfiguracji oprogramowania użytkowego.

C. niewłaściwej pracy urządzeń podłączonych do komputera.

D. błędnej konfiguracji rozruchu systemu oraz wykonywanych usług.

Administracja i eksploatacja …

Zestaw narzędzi niezbędnych do instalacji okablowania miedzianego typu "skrętka" w lokalnej sieci powinien obejmować

A. zaciskarkę do złączy modularnych, ściągacz izolacji, narzędzie uderzeniowe, tester okablowania

B. narzędzie uderzeniowe, nóż montażowy, spawarkę światłowodową, tester okablowania

C. zestaw wkrętaków, narzędzie uderzeniowe, tester okablowania, lutownicę

D. ściągacz izolacji, zaciskarkę do złączy modularnych, nóż montażowy, miernik uniwersalny

Administracja i eksploatacja …

W systemie Linux polecenie chmod 321 start spowoduje nadanie następujących uprawnień plikowi start:

A. wykonanie i zapis dla właściciela pliku, zapis dla grupy, wykonanie dla pozostałych.

B. pełna kontrola dla użytkownika root, zapis i odczyt dla użytkownika standardowego, odczyt dla pozostałych.

C. czytanie, zapis i wykonanie dla właściciela pliku, zapis i wykonanie dla grupy i czytanie dla pozostałych.

D. zapis, odczyt i wykonanie dla użytkownika root, odczyt i wykonanie dla użytkownika standardowego, odczyt dla pozostałych.

Administracja i eksploatacja …

Funkcje z różnych dziedzin (data i czas, finanse, tekst, matematyka, statystyka) są składnikiem

A. programów do tworzenia prezentacji multimedialnych

B. przeglądarki internetowej

C. arkusza kalkulacyjnego

D. edytora tekstowego

Administracja i eksploatacja …

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

A. MIME

B. FTAM

C. SNMP

D. IMAP

Administracja i eksploatacja …

Aby komputer osobisty współpracował z urządzeniami korzystającymi z przedstawionych na rysunku złącz, należy wyposażyć go w interfejs

A. DVI-A

B. HDMI

C. Fire Wire

D. Display Port

Administracja i eksploatacja …

Jaki protokół posługuje się portami 20 oraz 21?

A. DHCP

B. WWW

C. Telnet

D. FTP

Administracja i eksploatacja …

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

A. odczytu i wykonania

B. odczytu, zapisu i wykonania

C. wyłącznie wykonania

D. zmiany

INF.02 Pytanie 1116

Administracja i eksploatacja …

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

A. dziury w oprogramowaniu systemowym

B. niepoprawne hasła użytkowników mających prawa administratora

C. nieprawidłowo zainstalowane sterowniki sprzętowe

D. nieprawidłowo skonfigurowane uprawnienia do plików

Administracja i eksploatacja …

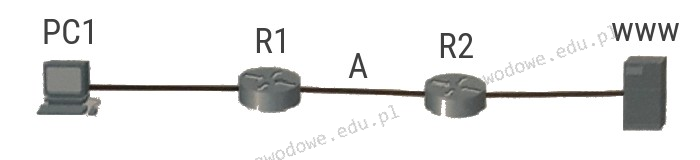

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

A. Źródłowy adres IP rutera R1, docelowy adres IP rutera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

B. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

C. Źródłowy adres IP komputera PC1, docelowy adres rutera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

D. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC rutera R1, adres docelowy MAC rutera R2

Administracja i eksploatacja …

W systemie binarnym liczba 51(10) przyjmuje formę

A. 101011

B. 110011

C. 101001

D. 110111

Administracja i eksploatacja …

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

A. Jest to protokół transferu plików

B. Jest to protokół konfiguracji hosta

C. Jest to protokół trasowania

D. Jest to protokół dostępu do bazy danych

Administracja i eksploatacja …

Na załączonym rysunku przedstawiono

A. ściągacz do izolacji

B. nóż do terminacji

C. złączak konektorów

D. lokalizator kabli