Filtrowanie pytań

INF.02 Pytanie 1 441

Administracja i eksploatacja …

A. niewłaściwie dobrany toner

B. niewymieniony chip zliczający, znajdujący się na pojemniku z tonerem

C. nieodpowiednia jakość użytego tonera do uzupełnienia pojemnika

D. zabrudzony wałek magnetyczny

INF.02 Pytanie 1 442

Administracja i eksploatacja …

Jakie urządzenie umożliwia zwiększenie zasięgu sieci bezprzewodowej?

A. Modem VDSL

B. Wzmacniacz sygnału

C. Przełącznik zarządzalny

D. Konwerter mediów

INF.02 Pytanie 1 443

Administracja i eksploatacja …

Na ilustracji zaprezentowane jest urządzenie do

A. instalacji okablowania w gniazdku sieciowym

B. zaciskania wtyczek BNC

C. zaciskania wtyczek RJ-45

D. usuwania izolacji z przewodów

INF.02 Pytanie 1 444

Administracja i eksploatacja …

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

A. kontrolowanie działania przełączników i ruterów

B. realizowanie obliczeń na komputerach lokalnych

C. udzielanie wspólnego dostępu do tych samych zasobów

D. zarządzanie danymi na komputerach lokalnych

INF.02 Pytanie 1 445

Administracja i eksploatacja …

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

A. blokady okienek pop-up

B. programu antywirusowego

C. zapory ogniowej

D. filtru antyspamowego

INF.02 Pytanie 1 446

Administracja i eksploatacja …

Wprowadzając w wierszu poleceń systemu Windows Server komendę convert, można wykonać

A. zmianę systemu plików

B. naprawę logicznej struktury dysku

C. defragmentację dysku

D. reparację systemu plików

INF.02 Pytanie 1 447

Administracja i eksploatacja …

NOWY, GOTOWY, OCZEKUJĄCY oraz AKTYWNY to

A. etapy życia projektowanej aplikacji.

B. cechy wykwalifikowanego pracownika.

C. stany procesu.

D. stany programu.

INF.02 Pytanie 1 448

Administracja i eksploatacja …

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

A. bitów

B. dekad

C. oktetów

D. helów

INF.02 Pytanie 1 449

Administracja i eksploatacja …

Oblicz całkowity koszt zainstalowania okablowania strukturalnego z 5 punktów abonenckich do panelu krosowego, łącznie z wykonaniem przewodów do stacji roboczych. W tym celu wykorzystano 50m kabla UTP. Punkt abonencki składa się z 2 gniazd typu RJ45.

A. 350,00 zł

B. 345,00 zł

C. 255,00 zł

D. 152,00 zł

INF.02 Pytanie 1 450

Administracja i eksploatacja …

Komenda dsadd pozwala na

A. przenoszenie obiektów w ramach jednej domeny

B. usuwanie użytkowników, grup, komputerów, kontaktów oraz jednostek organizacyjnych z usługi Active Directory

C. modyfikację właściwości obiektów w katalogu

D. dodawanie użytkowników, grup, komputerów, kontaktów i jednostek organizacyjnych do usługi Active Directory

INF.02 Pytanie 1 451

Administracja i eksploatacja …

Na podstawie zaprezentowanego cennika oblicz, jaki będzie całkowity koszt jednego dwumodułowego podwójnego gniazda abonenckiego montowanego na powierzchni.

A. 32,00 zł

B. 25,00 zł

C. 28,00 zł

D. 18,00 zł

INF.02 Pytanie 1 452

Administracja i eksploatacja …

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

A. HPE 16GB (1x16GB) Dual Rank x4 PC3-14900R (DDR3-1866) Registered CAS-13 Memory Kit

B. HPE 32GB (1x32GB) Quad Rank x4 PC3-14900L (DDR3-1866 Load Reduced CAS-13 Memory Kit)

C. HPE 32GB (1x16GB) Dual Rank x4 PC3L-10600R (DDR3-1333) Registered CAS-9, Non-ECC

D. HPE 32GB (1x32GB) Quad Rank x4 DDR4-2133 CAS-15-15-15 Load Reduced Memory Kit, ECC

INF.02 Pytanie 1 453

Administracja i eksploatacja …

W dokumentacji technicznej głośnika komputerowego oznaczenie "10 W" dotyczy jego

A. zakresu pracy

B. mocy

C. napięcia

D. częstotliwości

INF.02 Pytanie 1 454

Administracja i eksploatacja …

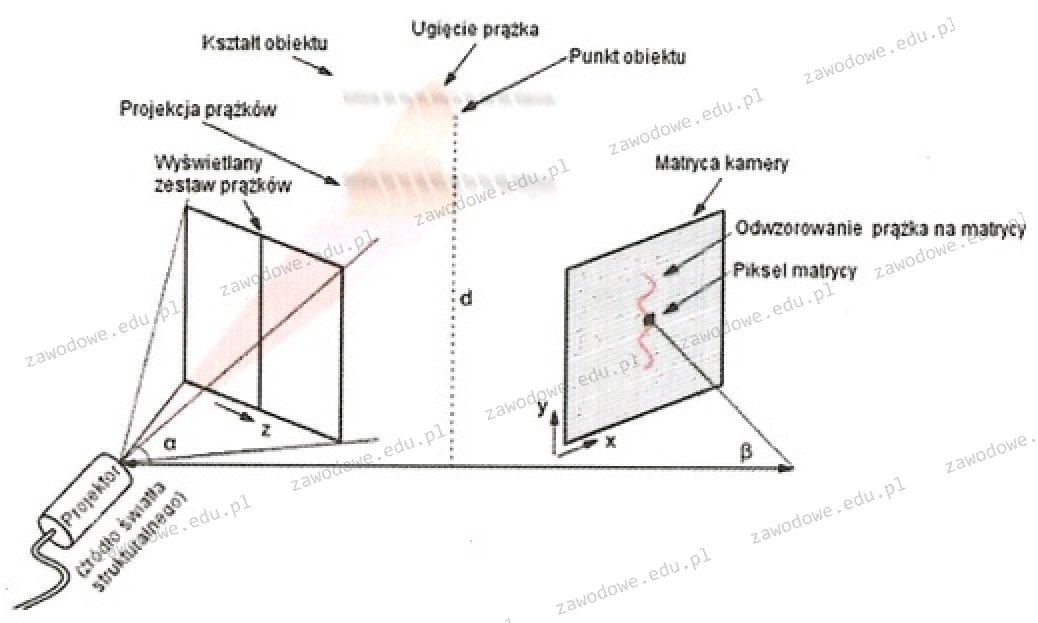

Zaprezentowany diagram ilustruje zasadę funkcjonowania skanera

A. bębnowego

B. płaskiego

C. 3D

D. ręcznego

INF.02 Pytanie 1 455

Administracja i eksploatacja …

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

A. 272

B. 273

C. 271

D. 270

INF.02 Pytanie 1 456

Administracja i eksploatacja …

Jaką rolę pełni protokół DNS?

A. statyczne przypisywanie adresacji urządzeniom w sieci

B. mapowanie fizycznych adresów MAC na adresy IP

C. automatyczne przypisywanie adresacji urządzeniom w sieci

D. mapowanie nazw domenowych na adresy IP

INF.02 Pytanie 1 457

Administracja i eksploatacja …

Który z zapisów stanowi pełną formę maski z prefiksem 25?

A. 255.255.255.128

B. 255.255.255.0

C. 255.255.255.192

D. 255.255.0.0

INF.02 Pytanie 1 458

Administracja i eksploatacja …

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

A. hasła do BIOS-u

B. zapory FireWall

C. licencjonowanego systemu operacyjnego

D. skanera antywirusowego

INF.02 Pytanie 1 459

Administracja i eksploatacja …

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

A. pojemność i typ interfejsu twardego dysku oraz rodzaj gniazda zainstalowanej pamięci RAM

B. markę pamięci RAM oraz zewnętrzne interfejsy zamontowane na płycie głównej

C. gniazdo interfejsu karty graficznej oraz moc zainstalowanego źródła zasilania

D. typ pamięci RAM, maksymalną pojemność oraz ilość modułów, które obsługuje płyta główna

INF.02 Pytanie 1 460

Administracja i eksploatacja …

Który z poniższych mechanizmów zapewni najwyższy stopień ochrony sieci bezprzewodowych w standardzie 802.11n?

A. WPS (Wi-Fi Protected Setup)

B. WEP (Wired Equivalent Privacy)

C. WPA2 (Wi-Fi Protected Access II)

D. WPA (Wi-Fi Protected Access)

INF.02 Pytanie 1 461

Administracja i eksploatacja …

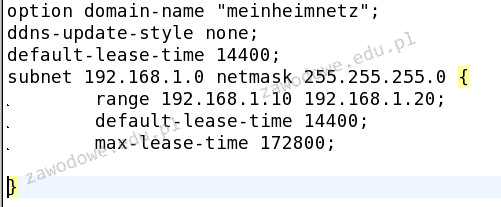

Poniżej zaprezentowano fragment pliku konfiguracyjnego serwera w systemie Linux. Jaką usługi dotyczy ten fragment?

A. DHCP

B. DDNS

C. TFTP

D. SSH2

INF.02 Pytanie 1 462

Administracja i eksploatacja …

Informacje ogólne dotyczące zdarzeń systemowych w systemie Linux są zapisywane w

A. programie perfmon

B. bibliotece RemoteApp

C. rejestrze systemowym

D. pliku messages

INF.02 Pytanie 1 463

Administracja i eksploatacja …

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

A. zmienić rodzaj szyfrowania z WEP na WPA

B. skonfigurować filtrowanie adresów MAC

C. zmienić hasło

D. zmienić kanał radiowy

INF.02 Pytanie 1 464

Administracja i eksploatacja …

DB-25 służy jako złącze

A. portu RS-422A

B. GamePort

C. VGA, SVGA i XGA

D. portu równoległego LPT

INF.02 Pytanie 1 465

Administracja i eksploatacja …

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

A. asynchroniczną Simplex

B. synchroniczną Full duplex

C. synchroniczną Half duplex

D. asynchroniczną Full duplex

INF.02 Pytanie 1 466

Administracja i eksploatacja …

Literowym symbolem P oznacza się

A. rezystancję

B. częstotliwość

C. indukcyjność

D. moc

INF.02 Pytanie 1 467

Administracja i eksploatacja …

W dokumentacji powykonawczej dotyczącej fizycznej i logicznej struktury sieci lokalnej powinien znajdować się

A. umowa pomiędzy zlecającym a wykonawcą

B. schemat sieci z wyznaczonymi punktami dystrybucji i gniazdami

C. wstępny kosztorys materiałów oraz robocizny

D. harmonogram prac realizacyjnych

INF.02 Pytanie 1 468

Administracja i eksploatacja …

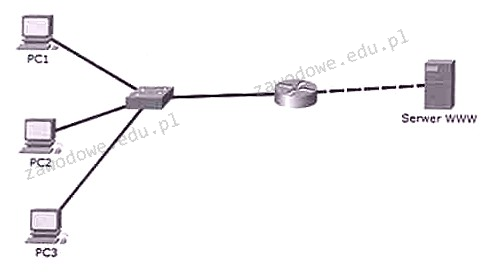

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają dostępu do serwera WWW. Wynik polecenia ping z komputerów bramy jest pozytywny. Który komponent sieci NIE MOŻE być powodem problemu?

A. Router

B. Przełącznik

C. Karta sieciowa serwera

D. Kabel łączący router z serwerem WWW

INF.02 Pytanie 1 469

Administracja i eksploatacja …

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?

A. przejęciem kontroli nad połączeniem pomiędzy komunikującymi się urządzeniami

B. gromadzeniem danych na temat atakowanej sieci oraz poszukiwaniem słabości w infrastrukturze

C. łamaniem mechanizmów zabezpieczających przed nieautoryzowanym dostępem do programów

D. przeciążeniem aplikacji oferującej konkretne informacje

INF.02 Pytanie 1 470

Administracja i eksploatacja …

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu dostosowania kolejności uruchamiania systemów operacyjnych, należy zmienić zawartość

A. boot.ini

B. bcdedit

C. /etc/inittab

D. /etc/grub

INF.02 Pytanie 1 471

Administracja i eksploatacja …

Najlepszą metodą ochrony danych przedsiębiorstwa, którego biura znajdują się w różnych, odległych miejscach, jest wdrożenie

A. backupu w chmurze firmowej

B. kopii przyrostowych

C. kopii analogowych

D. kompresji strategicznych danych

INF.02 Pytanie 1 472

Administracja i eksploatacja …

Tryb działania portu równoległego, oparty na magistrali ISA, pozwalający na transfer danych do 2.4 MB/s, przeznaczony dla skanerów i urządzeń wielofunkcyjnych, to

A. Bi-directional

B. SPP

C. ECP

D. Nibble Mode

INF.02 Pytanie 1 473

Administracja i eksploatacja …

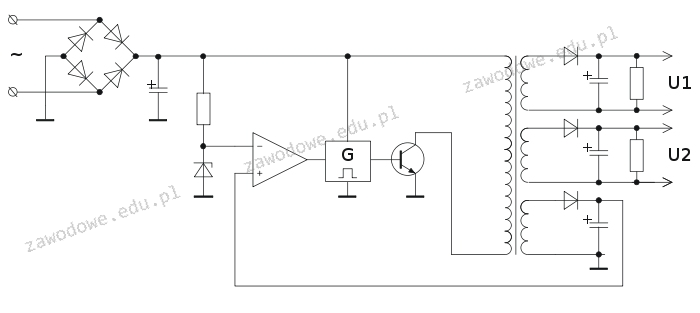

Na rysunku ukazano diagram

A. przetwornika DAC

B. przełącznika kopułkowego

C. zasilacza impulsowego

D. karty graficznej

INF.02 Pytanie 1 474

Administracja i eksploatacja …

Którą kartę rozszerzeń w komputerze przedstawia to zdjęcie?

A. telewizyjną (TV)

B. graficzną

C. sieciową

D. dźwiękową

INF.02 Pytanie 1 475

Administracja i eksploatacja …

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od lokalnego punktu dystrybucyjnego do gniazda abonenckiego wynosi 10m. Jaki będzie przybliżony koszt zakupu kabla UTP kategorii 5e do utworzenia sieci lokalnej, jeśli cena brutto za 1m kabla UTP kategorii 5e wynosi 1,60 zł?

A. 160,00 zł

B. 80,00 zł

C. 800,00 zł

D. 320,00 zł

INF.02 Pytanie 1 476

Administracja i eksploatacja …

Okablowanie pionowe w sieci strukturalnej łączy się

A. w głównym punkcie rozdzielczym z pośrednimi punktami rozdzielczymi

B. w pośrednim punkcie rozdzielczym do gniazda abonenckiego

C. w głównym punkcie rozdzielczym do gniazda abonenckiego

D. w gnieździe abonenckim

INF.02 Pytanie 1 477

Administracja i eksploatacja …

Jaką postać ma liczba dziesiętna 512 w systemie binarnym?

A. 100000

B. 1000000

C. 10000000

D. 1000000000

INF.02 Pytanie 1 478

Administracja i eksploatacja …

Aby zapobiegać i eliminować szkodliwe oprogramowanie, takie jak exploity, robaki oraz trojany, konieczne jest zainstalowanie oprogramowania

A. adblok.

B. antyspyware.

C. antymalware.

D. antyspam.

INF.02 Pytanie 1 479

Administracja i eksploatacja …

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

A. route

B. ipconfig

C. ssh

D. tcpdump

INF.02 Pytanie 1 480

Administracja i eksploatacja …

Jaką wartość ma transfer danych napędu DVD przy prędkości przesyłu x48?

A. 10800 KiB/s

B. 54000 KiB/s

C. 64800 KiB/s

D. 32400 KiB/s