Filtrowanie pytań

INF.02 Pytanie 2 641

Administracja i eksploatacja …

A. 17057

B. 7727

C. 74274

D. 7277

INF.02 Pytanie 2 642

Administracja i eksploatacja …

Wskaż tryb operacyjny, w którym komputer wykorzystuje najmniej energii

A. uśpienie

B. gotowość (pracy)

C. wstrzymanie

D. hibernacja

INF.02 Pytanie 2 643

Administracja i eksploatacja …

Która funkcja systemu Windows Server pozwala na m.in. uproszczoną, bezpieczną oraz zdalną instalację systemów operacyjnych Windows na komputerach w sieci?

A. Usługa aktywacji zbiorczej

B. Usługa wdrażania systemu Windows

C. Hyper-V

D. Serwer aplikacji

INF.02 Pytanie 2 644

Administracja i eksploatacja …

Thunderbolt jest typem interfejsu:

A. równoległym, asynchronicznym i przewodowym

B. równoległym, dwukanałowym, dwukierunkowym i bezprzewodowym

C. szeregowym, dwukanałowym, dwukierunkowym i przewodowym

D. szeregowym, asynchronicznym i bezprzewodowym

INF.02 Pytanie 2 645

Administracja i eksploatacja …

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

A. może jedynie odczytać

B. odczytać, zapisać i wykonać

C. odczytać oraz wykonać

D. odczytać oraz zapisać

INF.02 Pytanie 2 646

Administracja i eksploatacja …

Czym jest układ RAMDAC?

A. jest specyficzny dla standardu ATA

B. stanowi wyjście końcowe karty graficznej

C. zawiera przetwornik analogowo-cyfrowy

D. jest typowy dla standardu S-ATA

INF.02 Pytanie 2 647

Administracja i eksploatacja …

Oprogramowanie przypisane do konkretnego komputera lub jego podzespołów, które uniemożliwia instalację na nowym sprzęcie zakupionym przez tego samego użytkownika, to

A. MPL

B. OEM

C. CPL

D. MOLP

INF.02 Pytanie 2 648

Administracja i eksploatacja …

Na ilustracji ukazano narzędzie systemowe w Windows 7, które jest używane do

A. tworzenia kopii zapasowych systemu

B. naprawiania problemów z systemem

C. konfiguracji preferencji użytkownika

D. przeprowadzania migracji systemu

INF.02 Pytanie 2 649

Administracja i eksploatacja …

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

A. SSTP

B. L2TP

C. SNMP

D. PPTP

INF.02 Pytanie 2 650

Administracja i eksploatacja …

Jak określa się atak w sieci lokalnej, który polega na usiłowaniu podszycia się pod inną osobę?

A. DDoS

B. Spoofing

C. Flood ping

D. Phishing

INF.02 Pytanie 2 651

Administracja i eksploatacja …

Jak wygląda liczba 257 w systemie dziesiętnym?

A. FF w systemie szesnastkowym

B. 1 0000 0001 w systemie binarnym

C. F0 w systemie szesnastkowym

D. 1000 0000 w systemie binarnym

INF.02 Pytanie 2 652

Administracja i eksploatacja …

Które z poniższych poleceń w systemie Linux służy do zmiany uprawnień pliku?

A. ls

B. chmod

C. pwd

D. chown

INF.02 Pytanie 2 653

Administracja i eksploatacja …

Jaki zakres adresów IPv4 jest prawidłowo przypisany do danej klasy?

A. Poz. C

B. Poz. A

C. Poz. D

D. Poz. B

INF.02 Pytanie 2 654

Administracja i eksploatacja …

Który kabel powinien być użyty do budowy sieci w lokalach, gdzie występują intensywne pola zakłócające?

A. Koncentryczny z transmisją szerokopasmową

B. Ekranowany

C. Koncentryczny z transmisją w paśmie podstawowym

D. Typu skrętka

INF.02 Pytanie 2 655

Administracja i eksploatacja …

Jakie polecenie pozwala na przeprowadzenie aktualizacji do nowszej wersji systemu Ubuntu Linux?

A. install source update

B. apt-get sudo su update

C. upgrade install dist high

D. sudo apt-get dist-upgrade

INF.02 Pytanie 2 656

Administracja i eksploatacja …

Złącze widoczne na obrazku pozwala na podłączenie

A. modemu

B. drukarki

C. myszy

D. monitora

INF.02 Pytanie 2 657

Administracja i eksploatacja …

Jakie informacje można uzyskać za pomocą polecenia uname -s w systemie Linux?

A. wolnego miejsca na dyskach twardych.

B. ilości dostępnej pamięci.

C. nazwa jądra systemu operacyjnego.

D. stanu aktywnych interfejsów sieciowych.

INF.02 Pytanie 2 658

Administracja i eksploatacja …

Jakie rodzaje partycji mogą występować w systemie Windows?

A. Dodatkowa, rozszerzona, wymiany oraz dysk logiczny

B. Podstawowa, rozszerzona, wymiany, dodatkowa

C. Podstawowa, rozszerzona oraz dysk logiczny

D. Dodatkowa, podstawowa, rozszerzona, wymiany oraz dysk logiczny

INF.02 Pytanie 2 659

Administracja i eksploatacja …

Jakie oprogramowanie powinno być zainstalowane, aby umożliwić skanowanie tekstu z drukowanego dokumentu do edytora tekstu?

A. Program ERP

B. Program OCR

C. Program CAD

D. Program COM+

INF.02 Pytanie 2 660

Administracja i eksploatacja …

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

A. 26

B. 24

C. 4

D. 8

INF.02 Pytanie 2 661

Administracja i eksploatacja …

Ustal rozmiar klastra na podstawie zamieszczonego fragmentu komunikatu systemu WINDOWS, który pojawia się po zakończeniu działania programu format a:

1 457 664 bajtów całkowitego miejsca na dysku.

1 457 664 bajtów dostępnych na dysku.

512 bajtów w każdej jednostce alokacji.

2 847 jednostek alokacji dostępnych na dysku.

12 bitów w każdym wpisie tabeli FAT.

1 457 664 bajtów dostępnych na dysku.

512 bajtów w każdej jednostce alokacji.

2 847 jednostek alokacji dostępnych na dysku.

12 bitów w każdym wpisie tabeli FAT.

A. 0,5 KB

B. 512 KB

C. 12 bitów

D. 1 457 664 bajtów

INF.02 Pytanie 2 662

Administracja i eksploatacja …

Program antywirusowy oferowany przez Microsoft bezpłatnie dla posiadaczy legalnych wersji systemu operacyjnego Windows to

A. Windows Antywirus

B. Microsoft Free Antywirus

C. Microsoft Security Essentials

D. Windows Defender

INF.02 Pytanie 2 663

Administracja i eksploatacja …

W ustawieniach haseł w systemie Windows Server została dezaktywowana możliwość wymogu dotyczącego złożoności hasła. Z jakiej minimalnej liczby znaków powinno składać się hasło użytkownika?

A. 6 znaków

B. 10 znaków

C. 12 znaków

D. 5 znaków

INF.02 Pytanie 2 664

Administracja i eksploatacja …

Jaki sterownik drukarki jest uniwersalny dla różnych urządzeń oraz systemów operacyjnych i stanowi standard w branży poligraficznej?

A. PCL6

B. Graphics Device Interface

C. PostScript

D. PCL5

INF.02 Pytanie 2 665

Administracja i eksploatacja …

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

A. odzyskać je z systemowego kosza

B. zastosować kombinację klawiszy Shift+Insert

C. skorzystać z oprogramowania do odzyskiwania danych

D. odzyskać je z folderu plików tymczasowych

INF.02 Pytanie 2 666

Administracja i eksploatacja …

Jaką ochronę zapewnia program antyspyware?

A. programom typu robak

B. programom szpiegującym

C. programom antywirusowym

D. atakom typu DoS i DDoS (Denial of Service)

INF.02 Pytanie 2 667

Administracja i eksploatacja …

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

A. 250 zł

B. 400 zł

C. 350 zł

D. 300 zł

INF.02 Pytanie 2 668

Administracja i eksploatacja …

Aby dezaktywować transmitowanie nazwy sieci Wi-Fi, należy w punkcie dostępowym wyłączyć opcję

A. Wide Channel

B. Filter IDENT

C. UPnP AV

D. SSID

INF.02 Pytanie 2 669

Administracja i eksploatacja …

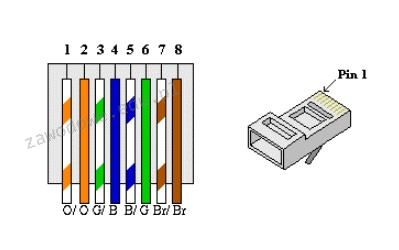

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

A. T568D

B. T568C

C. T568B

D. T568A

INF.02 Pytanie 2 670

Administracja i eksploatacja …

W biurze rachunkowym znajduje się sześć komputerów w jednym pomieszczeniu, połączonych kablem UTP Cat 5e z koncentratorem. Pracownicy korzystający z tych komputerów muszą mieć możliwość drukowania bardzo dużej ilości dokumentów monochromatycznych (powyżej 5 tys. stron miesięcznie). Aby zminimalizować koszty zakupu i eksploatacji sprzętu, najlepszym wyborem będzie:

A. laserowa drukarka sieciowa z portem RJ45

B. laserowe drukarki lokalne podłączone do każdego z komputerów

C. atramentowe urządzenie wielofunkcyjne ze skanerem i faksem

D. drukarka atramentowa podłączona do jednego z komputerów i udostępniana w sieci

INF.02 Pytanie 2 671

Administracja i eksploatacja …

Zwiększenie zarówno wydajności operacji (zapis/odczyt), jak i bezpieczeństwa przechowywania danych jest możliwe dzięki zastosowaniu macierzy dyskowej

A. RAID 1

B. RAID 3

C. RAID 50

D. RAID 0

INF.02 Pytanie 2 672

Administracja i eksploatacja …

Główną rolą serwera FTP jest

A. monitoring sieci

B. zarządzanie kontami poczty

C. synchronizacja czasu

D. udostępnianie plików

INF.02 Pytanie 2 673

Administracja i eksploatacja …

Który z poniższych systemów operacyjnych jest systemem typu open-source?

A. Linux

B. Windows

C. iOS

D. macOS

INF.02 Pytanie 2 674

Administracja i eksploatacja …

Który adres IP jest przypisany do klasy A?

A. 192.0.2.1

B. 134.16.0.1

C. 169.255.2.1

D. 119.0.0.1

INF.02 Pytanie 2 675

Administracja i eksploatacja …

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

A. 5DF6

B. 7CF6

C. 5AF3

D. 7BF5

INF.02 Pytanie 2 676

Administracja i eksploatacja …

W nowoczesnych panelach dotykowych prawidłowe działanie wyświetlacza zapewnia mechanizm rozpoznający zmianę

A. pola elektrostatycznego

B. oporu pomiędzy przezroczystymi diodami wtopionymi w ekran

C. pola elektromagnetycznego

D. położenia ręki dotykającej ekranu z zastosowaniem kamery

INF.02 Pytanie 2 677

Administracja i eksploatacja …

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

A. Pierścienia

B. Siatki

C. Magistrali

D. Gwiazdy

INF.02 Pytanie 2 678

Administracja i eksploatacja …

Które stwierdzenie odnoszące się do ruterów jest prawdziwe?

A. Działają w warstwie transportowej

B. Podejmują decyzje o przesyłaniu danych na podstawie adresów MAC

C. Działają w warstwie łącza danych

D. Podejmują decyzje o przesyłaniu danych na podstawie adresów IP

INF.02 Pytanie 2 679

Administracja i eksploatacja …

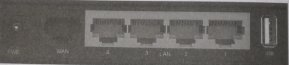

Na który port rutera należy podłączyć kabel od zewnętrznej sieci, aby uzyskać dostęp pośredni do Internetu?

A. LAN

B. PWR

C. USB

D. WAN

INF.02 Pytanie 2 680

Administracja i eksploatacja …

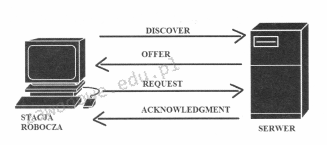

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

A. Dynamic Host Configuration Protocol (DHCP)

B. Domain Name System(DNS)

C. Telnet

D. Security Shell (SSH)