Filtrowanie pytań

INF.02 Pytanie 1 401

Administracja i eksploatacja …

A. pamięci GRAM

B. rozdzielczości karty graficznej

C. sterownika klawiatury

D. baterii CMOS

INF.02 Pytanie 1 402

Administracja i eksploatacja …

Karta sieciowa w standardzie Fast Ethernet umożliwia przesył danych z maksymalną prędkością

A. 10 MB/s

B. 100 MB/s

C. 10 Mbps

D. 100 Mbps

INF.03 Pytanie 1 403

Tworzenie i administrowanie s…

W poniższym zapisie CSS kolor zielony zostanie zastosowany do

| h2 { background-color: green; } |

A. czcionki wszystkich nagłówków na stronie

B. tła całej witryny

C. tła tekstu nagłówka drugiego poziomu

D. czcionki nagłówka drugiego poziomu

EE8 Pytanie 1 404

Kwalifikacja EE8

Wykonanie poleceniaipconfig /renew

w trakcie ustawiania interfejsów sieciowych spowoduje

ipconfig /renewA. pokazanie identyfikatora klasy DHCP dla interfejsów sieciowych

B. zwolnienie wszystkich dzierżaw IP z DHCP

C. odnowienie wszystkich dzierżaw IP z DHCP

D. czyszczenie pamięci podręcznej programu identyfikującego DNS

INF.03 Pytanie 1 405

Tworzenie i administrowanie s…

W systemie baz danych stworzono tabelę Mieszkancy zawierającą informacje. Aby usunąć tę tabelę wraz z danymi, należy użyć komendy

A. DELETE FROM Mieszkancy;

B. ALTER TABLE Mieszkancy;

C. DROP TABLE Mieszkancy;

D. TRUNCATE TABLE Mieszkancy;

INF.02 Pytanie 1 406

Administracja i eksploatacja …

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

Badanie wp.pl [212.77.100.101] z użyciem 32 bajtów danych:

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=27ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=27ms TTL=249

A. tracert

B. ipconfig

C. ping

D. netstat

INF.02 Pytanie 1 407

Administracja i eksploatacja …

Jaką liczbę komórek pamięci można bezpośrednio zaadresować w 64-bitowym procesorze z 32-bitową szyną adresową?

A. 2 do potęgi 32

B. 64 do potęgi 2

C. 2 do potęgi 64

D. 32 do potęgi 2

INF.02 Pytanie 1 408

Administracja i eksploatacja …

Aby móc zakładać konta użytkowników, komputerów oraz innych obiektów i centralnie gromadzić o nich informacje, należy zainstalować rolę na serwerze Windows

A. usługi certyfikatów Active Directory

B. usługi domenowe Active Directory

C. usługi Domain Name System w usłudze Active Directory

D. Active Directory Federation Service

INF.03 Pytanie 1 409

Tworzenie i administrowanie s…

W katalogu www znajdują się foldery html oraz style, w których umieszczone są odpowiednio pliki o rozszerzeniu html i pliki o rozszerzeniu css. Aby dołączyć styl.css do pliku HTML, należy użyć

A. <link rel="Stylesheet" type="text/css" href="/../style/styl.css" />

B. <link rel="Stylesheet" type="text/css" href="/styl.css" />

C. <link rel="Stylesheet" type="text/css" href="/www/style/styl.css" />

D. <link rel="Stylesheet" type="text/css" href="/style/styl.css" />

INF.02 Pytanie 1 410

Administracja i eksploatacja …

Jakie zadanie pełni router?

A. ochrona sieci przed atakami z zewnątrz oraz z wewnątrz

B. przesyłanie pakietów TCP/IP z sieci źródłowej do sieci docelowej

C. przekładanie nazw na adresy IP

D. eliminacja kolizji

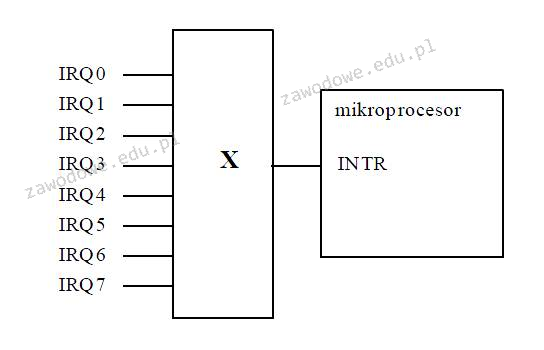

INF.02 Pytanie 1 411

Administracja i eksploatacja …

Na podstawie nazw sygnałów sterujących zidentyfikuj funkcję komponentu komputera oznaczonego na schemacie symbolem X?

A. Układ generatorów programowalnych

B. Kontroler DMA

C. Zegar czasu rzeczywistego

D. Kontroler przerwań

INF.03 Pytanie 1 412

Tworzenie i administrowanie s…

Poniższy fragment kodu PHP służy do zarządzania

| if (empty($_POST["name"])) { $nameErr = "Name is required"; } |

A. bazami danych

B. ciasteczkami

C. formularzami

D. sesjami

INF.02 Pytanie 1 413

Administracja i eksploatacja …

Użytkownik systemu Windows może korzystając z programu Cipher

A. usunąć konto użytkownika wraz z jego profilem i dokumentami

B. zeskanować system w celu wykrycia malware

C. ochronić dane poprzez szyfrowanie plików

D. wykonać przyrostową kopię zapasową plików systemowych

INF.02 Pytanie 1 414

Administracja i eksploatacja …

Aby osiągnąć prędkość przesyłania danych 100 Mbps w sieci lokalnej, wykorzystano karty sieciowe działające w standardzie Fast Ethernet, kabel typu UTP o odpowiedniej kategorii oraz przełącznik (switch) zgodny z tym standardem. Taka sieć jest skonstruowana w topologii

A. BUS

B. RING

C. IEEE

D. STAR

INF.03 Pytanie 1 415

Tworzenie i administrowanie s…

W języku JavaScript stworzono funkcję o nazwie liczba_max, która porównuje trzy liczby naturalne przekazane jako argumenty i zwraca największą z nich. Jak powinno wyglądać prawidłowe wywołanie tej funkcji oraz uzyskanie jej wyniku?

A. var wynik=liczba_max(a,b,c);

B. liczba_max(a,b,c);

C. liczba_max(a,b,c)=wynik;

D. liczba_max(a,b,c,wynik);

EE8 Pytanie 1 416

Kwalifikacja EE8

Jakie choroby oczu mogą być wywołane brakiem przerw w czasie pracy przy komputerze?

A. Jaskra

B. Zaćma

C. Zespół suchego oka

D. Uraz gałki ocznej

INF.02 Pytanie 1 417

Administracja i eksploatacja …

IMAP jest protokołem do

A. wysyłania wiadomości e-mail

B. nadzoru nad urządzeniami sieciowymi

C. synchronizacji czasu z serwerami

D. odbierania wiadomości e-mail

EE8 Pytanie 1 418

Kwalifikacja EE8

W tabeli cen usług komputerowych znajdują się poniższe informacje. Jaki będzie koszt dojazdu technika do klienta, który mieszka 15 km od siedziby firmy, poza miastem?

A. 30 zł

B. 60 zł + VAT

C. 25 zł + 2 zł za każdy km poza miastem

D. 30 zł + VAT

INF.02 Pytanie 1 419

Administracja i eksploatacja …

Parametr pamięci RAM określany czasem jako opóźnienie definiuje się jako

A. RAS to CAS Delay

B. CAS Latency

C. RAS Precharge

D. Command Rate

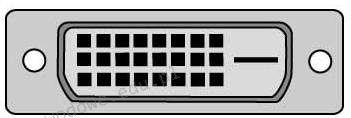

INF.02 Pytanie 1 420

Administracja i eksploatacja …

Jak brzmi nazwa portu umieszczonego na tylnym panelu komputera, który znajduje się na przedstawionym rysunku?

A. D-SUB

B. HDMI

C. DVI

D. FIRE WIRE

INF.03 Pytanie 1 421

Tworzenie i administrowanie s…

Aby wykorzystać skrypt zapisany w pliku przyklad.js, trzeba połączyć go ze stroną używając kodu

A. <link rel="script" href="/przyklad.js">

B. <script src="/przyklad.js"></script>

C. <script>przyklad.js</script>

D. <script link="przyklad.js"></script>

INF.02 Pytanie 1 422

Administracja i eksploatacja …

Możliwość odzyskania listy kontaktów z telefonu komórkowego działającego na systemie Android występuje, gdy użytkownik wcześniej przeprowadził synchronizację danych urządzenia z Google Drive przy użyciu

A. konta Microsoft

B. konta Google

C. dowolnego konta pocztowego z portalu Onet

D. konta Yahoo

INF.02 Pytanie 1 423

Administracja i eksploatacja …

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

A. dodanie kolejnej pamięci cache procesora

B. powiększenie rozmiaru pliku virtualfile.sys

C. dostosowanie dodatkowego dysku

D. zwiększenie pamięci RAM

INF.02 Pytanie 1 424

Administracja i eksploatacja …

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

A. pwd

B. cd

C. ls

D. rpm

INF.03 Pytanie 1 425

Tworzenie i administrowanie s…

W języku CSS zdefiniowano styl dla elementu h1 zgodnie z podanym przykładem. Zakładając, że nie dodano innych stylów do elementu h1, wskaż, w jaki sposób ten element będzie sformatowany?

A. Rozdział pierwszy. Język HTML wprowadzenie i najważniejsze cechy

B. Rozdział pierwszy. Język HTML wprowadzenie i najważniejsze cechy

C. Rozdział pierwszy. Język HTML wprowadzenie i najważniejsze cechy

D. Rozdział pierwszy. Język HTML wprowadzenie i najważniejsze cechy

EE8 Pytanie 1 426

Kwalifikacja EE8

Która z wymienionych funkcji Turbo Pascala generuje nowy plik powiązany z "zmienną-plikową" i umożliwia zapis danych w tym pliku?

A. Rewrite

B. Append

C. Reset

D. Assign

INF.02 Pytanie 1 427

Administracja i eksploatacja …

Jakie urządzenie służy do pomiaru wartości mocy zużywanej przez komputerowy zestaw?

A. dozymetr

B. omomierz

C. anemometr

D. watomierz

INF.02 Pytanie 1 428

Administracja i eksploatacja …

Jakie zastosowanie ma narzędzie tracert w systemach operacyjnych rodziny Windows?

A. pokazywania oraz modyfikacji tablicy trasowania pakietów w sieciach

B. analizowania trasy przesyłania pakietów w sieci

C. uzyskiwania szczegółowych danych dotyczących serwerów DNS

D. tworzenia połączenia ze zdalnym serwerem na wyznaczonym porcie

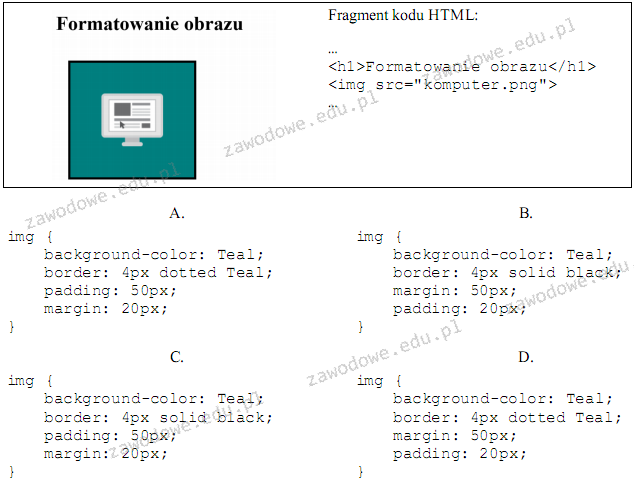

INF.03 Pytanie 1 429

Tworzenie i administrowanie s…

Na ilustracji ukazano rezultat stylizacji za pomocą CSS oraz kod HTML generujący ten przykład. Zakładając, że marginesy wewnętrzne wynoszą 50 px, a zewnętrzne 20 px, jak wygląda styl CSS dla tego obrazu?

A. C.

B. B.

C. D.

D. A.

INF.02 Pytanie 1 430

Administracja i eksploatacja …

Pierwszym krokiem koniecznym do ochrony rutera przed nieautoryzowanym dostępem do jego panelu konfiguracyjnego jest

A. aktywacja filtrowania adresów MAC

B. zmiana nazwy loginu oraz hasła domyślnego konta administratora

C. włączenie szyfrowania z zastosowaniem klucza WEP

D. zmiana standardowej nazwy sieci (SSID) na unikalną

INF.02 Pytanie 1 431

Administracja i eksploatacja …

Jakiego protokołu używa się do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

A. FTP

B. SMTP

C. HTTP

D. POP3

EE8 Pytanie 1 432

Kwalifikacja EE8

Zewnętrzny dysk twardy 3,5″ o pojemności 5 TB, przeznaczony do magazynowania danych lub wykonywania kopii zapasowych, wyposażony jest w obudowę z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinien być użyty do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

A. eSATA 6G

B. WiFi 802.11n

C. USB 3.1 gen 2

D. FireWire80

EE8 Pytanie 1 433

Kwalifikacja EE8

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, należy zastosować

A. miernika elektrycznego.

B. analizatora protokołów sieciowych.

C. testera okablowania.

D. reflektometru optycznego OTDR.

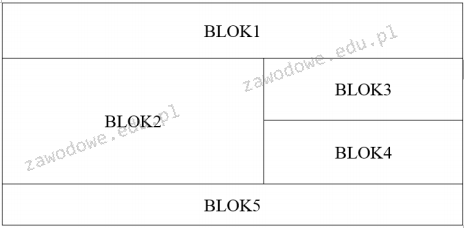

INF.03 Pytanie 1 434

Tworzenie i administrowanie s…

Strona internetowa powinna mieć zorganizowaną strukturę bloków. Aby osiągnąć ten układ, należy przypisać sekcjom odpowiednie właściwości w ten sposób:

A. float tylko dla bloków: 2, 3, 4; clear dla bloku 5

B. float jedynie dla bloków: 3, 4; clear dla bloku 5

C. float tylko dla bloku 2; clear dla bloków: 3, 4

D. float wyłącznie dla bloku 5; clear dla bloku 2

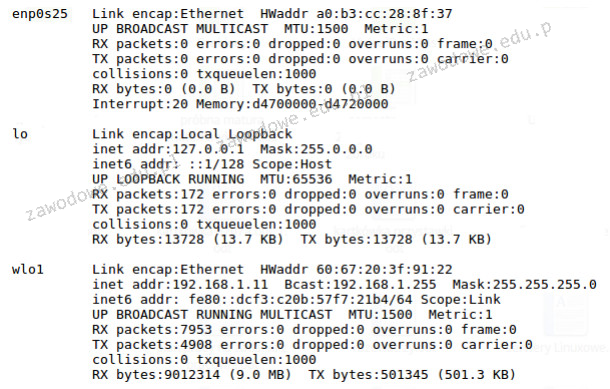

INF.02 Pytanie 1 435

Administracja i eksploatacja …

Jakie polecenie wykorzystano do analizy zaprezentowanej konfiguracji interfejsów sieciowych w systemie Linux?

A. ip route

B. ifconfig

C. ip addr down

D. ping

INF.02 Pytanie 1 436

Administracja i eksploatacja …

Który z materiałów eksploatacyjnych NIE jest używany w ploterach?

A. Pisak.

B. Filament.

C. Atrament.

D. Tusz.

INF.02 Pytanie 1 437

Administracja i eksploatacja …

Aby chronić systemy sieciowe przed zewnętrznymi atakami, należy zastosować

A. serwer DHCP

B. narzędzie do zarządzania połączeniami

C. protokół SSH

D. zapory sieciowej

INF.02 Pytanie 1 438

Administracja i eksploatacja …

Zapis #102816 oznacza reprezentację w systemie

A. dwójkowym

B. szesnastkowym

C. ósemkowym

D. dziesiętnym

INF.02 Pytanie 1 439

Administracja i eksploatacja …

Kod BREAK interpretowany przez system elektroniczny klawiatury wskazuje na

A. konieczność ustawienia wartości opóźnienia powtarzania znaków

B. aktywację funkcji czyszczącej bufor

C. zwolnienie klawisza

D. usterkę kontrolera klawiatury

INF.02 Pytanie 1 440

Administracja i eksploatacja …

Jak określić długość prefiksu adresu sieci w adresie IPv4?

A. liczbę bitów o wartości 1 w części hosta adresu IPv4

B. liczbę bitów o wartości 0 w trzech pierwszych oktetach adresu IPv4

C. liczbę początkowych bitów mających wartość 1 w masce adresu IPv4

D. liczbę bitów o wartości 0 w dwóch pierwszych oktetach adresu IPv4