Filtrowanie pytań

INF.02 Pytanie 2 041

Administracja i eksploatacja …

Jaką komendę należy wpisać w miejsce kropek, aby w systemie Linux wydłużyć standardowy odstęp czasowy między kolejnymi wysyłanymi pakietami przy użyciu polecenia ping?

A. -i 3

B. -c 9

C. -s 75

D. -a 81

INF.03 Pytanie 2 042

Tworzenie i administrowanie s…

Zapisano kod HTML wstawiający grafikę na stronę internetową:<img src="rysunek.png" alt="pejzaż">

Jeżeli rysunek.png nie zostanie odnaleziony, przeglądarka:

<img src="rysunek.png" alt="pejzaż">A. nie wyświetli strony internetowej.

B. w miejscu grafiki wypisze tekst "rysunek.png".

C. w miejscu grafiki wypisze błąd wyświetlania strony.

D. w miejscu grafiki wypisze tekst "pejzaż".

INF.03 Pytanie 2 043

Tworzenie i administrowanie s…

Podczas wykonywania zapytania można skorzystać z klauzuli DROP COLUMN

A. DROP TABLE

B. ALTER TABLE

C. ALTER COLUMN

D. CREATE TABLE

INF.03 Pytanie 2 044

Tworzenie i administrowanie s…

Który zapis CSS wprowadzi niebieskie tło dla bloku?

A. div {color: blue;}

B. div {border-color: blue;}

C. div {background-color: blue;}

D. div {shadow: blue;}

INF.03 Pytanie 2 045

Tworzenie i administrowanie s…

Które z poniższych twierdzeń na temat klucza głównego jest prawdziwe?

A. Jest unikalny w ramach tabeli

B. Może mieć tylko wartości liczbowe

C. Zawiera jedynie jedno pole

D. W przypadku tabeli z danymi osobowymi może to być pole nazwisko

INF.02 Pytanie 2 046

Administracja i eksploatacja …

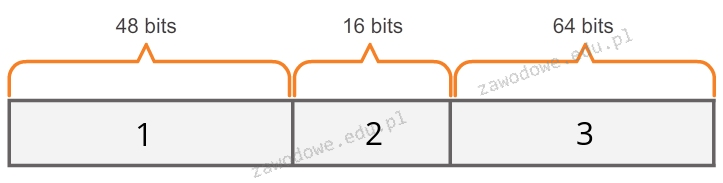

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

A. 1 - identyfikator podsieci, 2 - globalny prefiks, 3 - identyfikator interfejsu

B. 1 - globalny prefiks, 2 - identyfikator interfejsu, 3 - identyfikator podsieci

C. 1 - globalny prefiks, 2 - identyfikator podsieci, 3 - identyfikator interfejsu

D. 1 - identyfikator interfejsu, 2 - globalny prefiks, 3 - identyfikator podsieci

INF.02 Pytanie 2 047

Administracja i eksploatacja …

Który port stosowany jest przez protokół FTP (File Transfer Protocol) do przesyłania danych?

A. 20

B. 25

C. 69

D. 53

INF.03 Pytanie 2 048

Tworzenie i administrowanie s…

Jakie rozwiązanie należy zastosować w przechowywaniu danych, aby przyspieszyć wykonywanie zapytań w bazie danych?

A. Domyślne wartości.

B. Zasady.

C. Indeksy.

D. Klucze podstawowe.

INF.02 Pytanie 2 049

Administracja i eksploatacja …

Czym jest dziedziczenie uprawnień?

A. przeniesieniem uprawnień z obiektu nadrzędnego do obiektu podrzędnego

B. przeniesieniem uprawnień z obiektu podrzędnego do obiektu nadrzędnego

C. przekazywaniem uprawnień od jednego użytkownika do innego

D. przyznawaniem uprawnień użytkownikowi przez administratora

INF.02 Pytanie 2 050

Administracja i eksploatacja …

Aby prawidłowo uzupełnić składnię przedstawionego polecenia, które dzieli folder Dane pod nazwą test, w miejscu kropek należy wpisać słowonet ... test=C:\Dane

net ... test=C:\DaneA. apply

B. link

C. display

D. share

EE8 Pytanie 2 051

Kwalifikacja EE8

Wykonanie następujących instrukcji

X=3 ; WYNIK=100 ; if (x>10) WYNIK++ ; else WYNIK=0 ;

spowoduje zapisanie w zmiennej WYNIK wartości

X=3 ; WYNIK=100 ; if (x>10) WYNIK++ ; else WYNIK=0 ; spowoduje zapisanie w zmiennej WYNIK wartości

A. 10

B. 0

C. 100

D. 101

INF.03 Pytanie 2 052

Tworzenie i administrowanie s…

Zdefiniowana jest tabela o nazwie wycieczki z atrybutami nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy tych wycieczek, dla których cena jest mniejsza niż 2000 złotych i które mają co najmniej cztery wolne miejsca, należy użyć zapytania

A. SELECT nazwa FROM wycieczki WHERE cena<2000 AND miejsca>3;

B. SELECT * FROM wycieczki WHERE cena<2000 OR miejsca>3;

C. SELECT * FROM wycieczki WHERE cena<2000 AND miejsca>4;

D. SELECT nazwa FROM wycieczki WHERE cena<2000 OR miejsca>4;

INF.02 Pytanie 2 053

Administracja i eksploatacja …

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

A. interfejsu SATA

B. zasilacza ATX

C. modułu DAC karty graficznej

D. pamięci RAM

INF.02 Pytanie 2 054

Administracja i eksploatacja …

Standard IEEE 802.11b dotyczy sieci

A. światłowodowych

B. telefonicznych

C. przewodowych

D. bezprzewodowych

INF.02 Pytanie 2 055

Administracja i eksploatacja …

W jakiej topologii sieci komputerowej każdy węzeł ma bezpośrednie połączenie z każdym innym węzłem?

A. Częściowej siatki

B. Rozszerzonej gwiazdy

C. Podwójnego pierścienia

D. Pełnej siatki

INF.02 Pytanie 2 056

Administracja i eksploatacja …

W dokumentacji technicznej głośnika komputerowego oznaczenie "10 W" dotyczy jego

A. mocy

B. zakresu pracy

C. napięcia

D. częstotliwości

EE8 Pytanie 2 057

Kwalifikacja EE8

Protokół internetowy, który umożliwia przesyłanie wiadomości e-mail z aplikacji pocztowej do serwera, to

A. IMAP

B. POP3

C. SMTP

D. TELNET

INF.02 Pytanie 2 058

Administracja i eksploatacja …

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

A. Użytkownicy domeny

B. Użytkownicy zaawansowani

C. Użytkownicy pulpitu zdalnego

D. Operatorzy kopii zapasowych

INF.03 Pytanie 2 059

Tworzenie i administrowanie s…

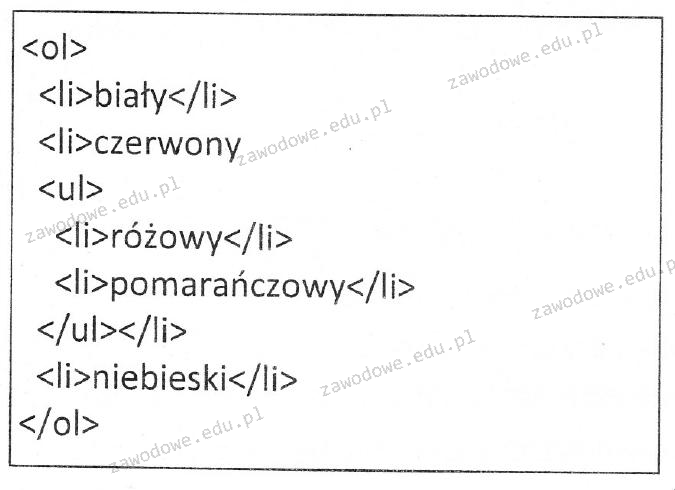

W języku HTML utworzono listę, która

A. jest numerowana z zagłębioną listą punktowaną

B. nie zawiera zagłębień i jest numerowana, słowo "niebieski" ma przyporządkowany numer 5

C. jest punktowana z zagłębioną listą numerowaną

D. nie posiada zagłębień i jest punktowana, wyświetla 5 punktów

INF.02 Pytanie 2 060

Administracja i eksploatacja …

Do pielęgnacji elementów łożyskowych oraz ślizgowych w urządzeniach peryferyjnych wykorzystuje się

A. sprężone powietrze

B. smar syntetyczny

C. tetrową ściereczkę

D. powłokę grafitową

INF.02 Pytanie 2 061

Administracja i eksploatacja …

Administrator sieci LAN dostrzegł przełączenie w tryb awaryjny urządzenia UPS. To oznacza, że wystąpiła awaria systemu

A. chłodzenia i wentylacji

B. zasilania

C. okablowania

D. urządzeń aktywnych

INF.02 Pytanie 2 062

Administracja i eksploatacja …

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

A. autoryzacja dostępu do zasobów serwera

B. tworzenie kopii zapasowych danych

C. używanie macierzy dyskowych

D. tworzenie sum kontrolnych plików

INF.02 Pytanie 2 063

Administracja i eksploatacja …

W systemie Linux narzędzie fsck służy do

A. eliminacji nieprawidłowych wpisów w rejestrze systemowym

B. sprawdzania wydajności karty sieciowej

C. obserwacji stanu procesora

D. wykrywania i naprawy uszkodzonych sektorów na dysku twardym

INF.02 Pytanie 2 064

Administracja i eksploatacja …

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

A. Magistrali

B. Siatki

C. Gwiazdy

D. Pierścienia

INF.02 Pytanie 2 065

Administracja i eksploatacja …

Jak nazywa się protokół używany do przesyłania wiadomości e-mail?

A. Protokół Transferu Plików

B. Internet Message Access Protocol

C. Protokół Poczty Stacjonarnej

D. Simple Mail Transfer Protocol

INF.03 Pytanie 2 066

Tworzenie i administrowanie s…

W HTML, aby utworzyć poziomą linię, należy zastosować znacznik

A. <hl>

B. <hr>

C. <br>

D. <line>

INF.02 Pytanie 2 067

Administracja i eksploatacja …

Usługa odpowiedzialna za konwersję nazw domen na adresy sieciowe to

A. SMTP

B. DNS

C. DHCP

D. SNMP

INF.03 Pytanie 2 068

Tworzenie i administrowanie s…

Do czego służy znacznik <i> w języku HTML?

A. zdefiniowania nagłówka w treści

B. umieszczania obrazu

C. zmiany kroju pisma na pochylony

D. zdefiniowania formularza

INF.03 Pytanie 2 069

Tworzenie i administrowanie s…

Który z podanych formatów pozwala na zapis zarówno dźwięku, jak i obrazu?

A. MP4

B. PNG

C. WAV

D. MP3

INF.02 Pytanie 2 070

Administracja i eksploatacja …

Który z protokołów umożliwia bezpieczne połączenie klienta z zachowaniem anonimowości z witryną internetową banku?

A. SFTP (SSH File Transfer Protocol)

B. FTPS (File Transfer Protocol Secure)

C. HTTPS (Hypertext Transfer Protocol Secure)

D. HTTP (Hypertext Transfer Protocol)

INF.02 Pytanie 2 071

Administracja i eksploatacja …

System S.M.A.R.T. jest wykorzystywany do nadzorowania działania oraz identyfikacji usterek

A. dysków twardych

B. napędów płyt CD/DVD

C. kart rozszerzeń

D. płyty głównej

INF.02 Pytanie 2 072

Administracja i eksploatacja …

fps (ang. frames per second) odnosi się bezpośrednio do

A. skuteczności transferu informacji na magistrali systemowej

B. efektywności układów pamięci RAM

C. szybkości przesyłania danych do dysku w standardzie SATA

D. płynności wyświetlania dynamicznych obrazów

INF.03 Pytanie 2 073

Tworzenie i administrowanie s…

Jakie jest odstępstwo pomiędzy poleceniem DROP TABLE a TRUNCATE TABLE?

A. Obydwa polecenia usuwają tabelę wraz z jej zawartością, jednak tylko TRUNCATE TABLE można cofnąć

B. DROP TABLE usuwa tabelę, natomiast TRUNCATE TABLE modyfikuje dane w niej spełniające określony warunek

C. DROP TABLE usuwa tabelę, a TRUNCATE TABLE eliminuje wszystkie dane, zostawiając pustą tabelę

D. Obydwa polecenia usuwają tylko zawartość tabeli, ale tylko DROP TABLE może być przywrócone

INF.03 Pytanie 2 074

Tworzenie i administrowanie s…

Który z elementów HTML stanowi blokowy znacznik?

A. p

B. strong

C. img

D. span

INF.03 Pytanie 2 075

Tworzenie i administrowanie s…

Jakie zapytanie SQL umożliwi wyszukanie z podanej tabeli tylko imion i nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

A. SELECT * FROM Pacjenci WHERE rok_urodzenia <= 2002

B. SELECT imie, nazwisko FROM Pacjenci WHERE rok_urodzenia < 2002

C. SELECT * FROM Pacjenci WHERE rok_urodzenia LIKE 2002

D. SELECT imie, nazwisko FROM Pacjenci WHERE data_ostatniej_wizyty < 2002

INF.03 Pytanie 2 076

Tworzenie i administrowanie s…

Dana jest tablica n-elementowa o nazwie t[n] Zadaniem algorytmu zapisanego w postaci kroków jest wypisanie sumy

| K1: i = 0; wynik = 0; K2: Dopóki i < n wykonuj K3 .. K4 K3: wynik ← wynik + t[i] K4: i ← i + 2 K5: wypisz wynik |

A. sumy wszystkich elementów tablicy.

B. co drugiego elementu tablicy.

C. sumy tych elementów tablicy, których wartości są nieparzyste.

D. n-elementów tablicy.

INF.02 Pytanie 2 077

Administracja i eksploatacja …

Podczas procesu zamykania systemu operacyjnego na wyświetlaczu pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zakończenie pracy systemu, spowodowane brakiem pamięci. Co może sugerować ten błąd?

A. uszkodzenie partycji systemowej

B. niewystarczający rozmiar pamięci wirtualnej

C. przegrzanie procesora

D. uruchamianie zbyt wielu aplikacji przy starcie komputera

INF.03 Pytanie 2 078

Tworzenie i administrowanie s…

Można przypisać wartości: static, relative, fixed, absolute oraz sticky do właściwości

A. display

B. position

C. list-style-type

D. text-transform

INF.03 Pytanie 2 079

Tworzenie i administrowanie s…

Wskaż właściwą sekwencję kroków w procesie projektowania relacyjnej bazy danych?

A. Określenie relacji, Określenie kluczy głównych tabel, Selekcja, Określenie zbioru danych

B. Określenie kluczy głównych tabel, Określenie zbioru danych, Selekcja, Określenie relacji

C. Określenie zbioru danych, Selekcja, Określenie kluczy głównych tabel, Określenie relacji

D. Selekcja, Określenie relacji, Określenie kluczy głównych tabel, Określenie zbioru danych

INF.03 Pytanie 2 080

Tworzenie i administrowanie s…

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

A. SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' OR miasto='Kraków';

B. SELECT nazwisko, imie FROM mieszkańcy WHERE miasto HAVING 'Poznań' OR 'Kraków';

C. SELECT nazwisko, imie FROM mieszkańcy AS 'Poznań' OR 'Kraków';

D. SELECT nazwisko, imie FROM mieszkańcy WHERE miasto BETWEEN 'Poznań' OR 'Kraków';